MarioNet permite hackerilor să ruleze cod rău intenționat pe browser chiar și după ce utilizatorii l-au închis

2 minute citite

Ilustrație privind securitatea cibernetică

Atacurile cibernetice sunt frecvente în zilele noastre, iar măsurile de precauție devin o necesitate. În cel mai recent eveniment, a fost găsit un nou atac de browser care vă poate infecta chiar și după închiderea browserului. Conform rapoarte , noul atac de browser a fost conceput de academicieni din Grecia. Prin atac, hackerii ajung să ruleze cod rău intenționat în browserele dvs.

Denumit MarioNet, atacul reunește toate browserele gigantice din browser. Odată ce aceste botnets sunt asamblate, acestea sunt utilizate pentru toate tipurile de atacuri rău intenționate. Prin intermediul acestor rețele botnice, hackerii pot face jacking criptografic, cracking de parole, publicitate-fraudă de clicuri, creșterea statisticilor de trafic, atacuri DDoS și găzduirea de fișiere rău intenționate.

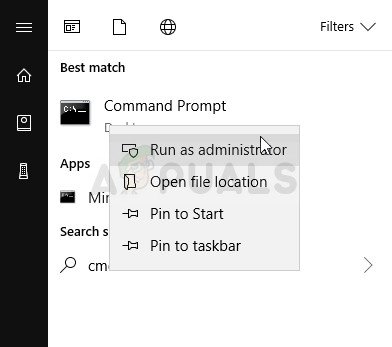

Motivul principal al atacului MarioNet este prezența Service Workers, un nou API, în browsere. Când un Service Worker este înregistrat și activat, acesta continuă să ruleze în fundalul paginii. Chiar dacă utilizatorul a încetat să navigheze pe site-ul web, Service Worker va fi activat. Pe măsură ce Service Worker este activat, MarioNet profită de acest lucru pentru a ataca browserul.

Cea mai rea parte a atacului MarioNet asupra browserului este că este un atac silențios. Nu există nicio cerință de interacțiune cu utilizatorul în atac. Nu există alerte trimise de browsere utilizatorilor pentru a solicita permisiunea de a înregistra un Service Worker. Prin urmare, nu există comunicare deloc. Totul se întâmplă atunci când utilizatorul așteaptă încărcarea site-ului web, fără indicatori vizibili disponibili.

Deoarece MarioNet este dezarticulat de la punctul de atac, atacatorii pot plasa coduri rău intenționate pe site-urile cu trafic mare. Acest lucru îi ajută să obțină acces la o bază de date imensă pe care o pot controla apoi de pe alt server. Controlul rămâne al atacatorului chiar și după eliminarea codului rău intenționat. Acesta este motivul pentru care atacul MarioNet este considerat un atac periculos.

Papadopoulos și colab

Cea mai îngrijorătoare parte este că toate browserele moderne au această vulnerabilitate, pur și simplu pentru că API-ul „Service Worker” rău intenționat este inițiat de pe serverul de site pe care îl vizitați. Browserele mai vechi, cum ar fi Internet Explorer și Opera Mini (mobil), care încă folosesc vechea API „Web Workers”, nu sunt vulnerabile, dar au alte probleme de securitate care fac ca utilizarea lor să fie contraproductivă. Vestea bună este că nu există cazuri cunoscute de utilizare a MarioNet în natură, deși luarea măsurilor de precauție nu dăunează.

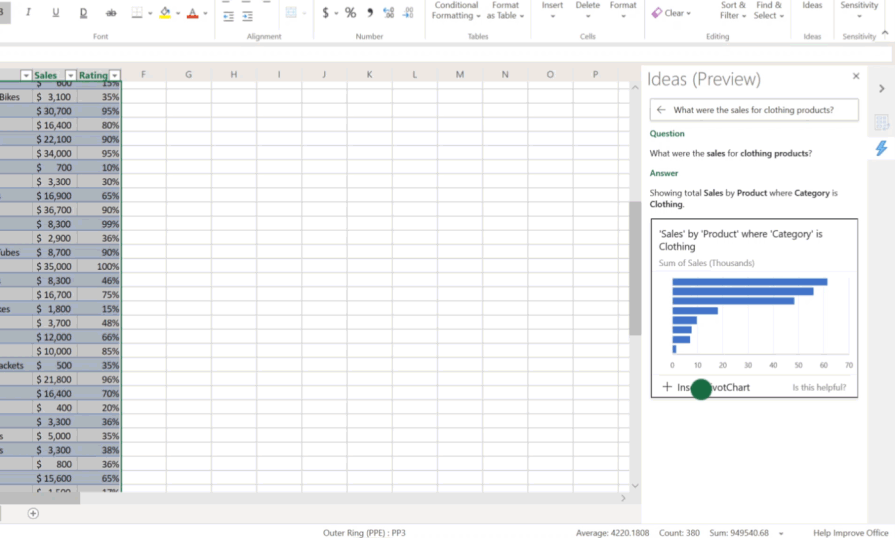

Malwarebytes Blocarea site-ului web rău intenționat

Evitați să vizitați site-uri web umbrite și să utilizați instrumente de protecție web adecvate. Malwarebytes este foarte recomandat în acest sens, deoarece menține o bază de date masivă de site-uri web compromise, care sunt blocate automat atunci când le deschideți. Malwarebytes nu se limitează la Web-Protection și este servit ca pachet complet de securitate pentru dispozitivele și computerele dvs. și poate fi descărcat de la aici .

Atacul MarioNet va fi prezentat la Simpozionul de securitate a rețelei și a sistemului distribuit ( NDSS ) Conferința de astăzi. Lucrarea de cercetare poate fi văzută în format PDF de la aici .

Etichete Securitate