Alphr

Infractorii digitali care folosesc o parte din programele malware bazate pe macOS numite OSX.Dummy par să vizeze un grup de investitori în criptomonede care folosesc Discord, precum și pe cei care folosesc Slack OSX.Dummy nu este o piesă de software deosebit de sofisticată, dar pare să permită executarea arbitrară de cod pe mașini în care poate fi încorporat.

Experții în securitate Unix au găsit pentru prima dată dovezi ale malware-ului în urmă cu câteva zile. Cercetătorul de vârf Remco Verhoef și-a raportat concluziile pe blogul InfoSec al SANS vineri, iar postarea sa a indicat că au existat o serie de atacuri asupra macOS în ultima săptămână.

Grupurile de chat de pe Slack și Discord au raportat persoane care imitează administratorii de sistem și personalitățile populare de mesagerie instant. Persoanele pe care le suplinesc sunt cunoscute pentru că oferă aplicații utile bazate pe criptomonede, ceea ce le face mai ușor să păcălească utilizatorii legitimi în instalarea unui cod dăunător.

Utilizatorii obișnuiți sunt apoi ademeniți de crackeri să ruleze un script foarte mic care descarcă un fișier mult mai mare de 34 megabyte. Acest fișier, care este descărcat prin aplicația curl CLI, conține software-ul OSX.Dummy. Întrucât permisiunile Unix pot contracara într-o oarecare măsură crackerele, s-au asigurat că salvează noua descărcare într-un director temporar.

Întrucât pare a fi un binar mach064 obișnuit, se poate executa în mod normal într-o anumită măsură pe un sistem macOS. Site-urile online de scanare a malware-urilor sociale nu par să le conecteze încă ca o amenințare, ceea ce ar putea ajuta, în mod accidental, crackerii să păcălească utilizatorii normali să creadă că este sigur.

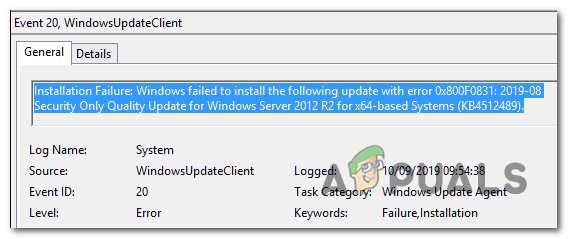

În mod normal, un fișier binar nesemnat, precum cel care conține OSX.Dummy, nu va putea rula. Cu toate acestea, subrutinele de securitate macOS Gatekeepr nu verifică fișierele care sunt descărcate și apoi rulează exclusiv printr-un terminal. Întrucât vectorul de atac implică utilizarea manuală a promptului de comandă Unix, Macintosh-ul unei victime nu este mai înțelept.

Un apel către sudo îi solicită utilizatorului să-și introducă parola de administrare, la fel ca în cazul sistemelor GNU / Linux. Ca urmare, binarul poate obține apoi acces complet la sistemul de fișiere subiacent al unui utilizator.

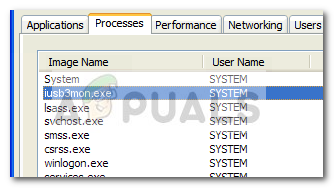

Malware-ul se conectează apoi la un server C2, oferind astfel un control potențial al mașinii gazdă. OSX.Dummy salvează și parola victimei, încă o dată într-un director temporar pentru utilizare ulterioară.

Etichete Securitatea Apple macOS

![[FIX] Eroare a apărut în timp ce expertul încerca să seteze parola pentru acest cont de utilizator](https://jf-balio.pt/img/how-tos/89/error-occurred-while-wizard-was-attempting-set-password.png)