UFW reprezintă de fapt Firewall necomplicat și nu firewall Ubuntu, așa cum cred mulți oameni. Acest nume reflectă faptul că este surprinzător de ușor de configurat. Majoritatea utilizatorilor vor trebui să seteze literalmente trei opțiuni înainte de a fi relativ siguri. Cei care doresc să seteze câteva opțiuni de configurare avansate nu vor trebui să facă mult dincolo de editarea unui fișier text. În timp ce dezvoltatorii de proiecte Ubuntu au conceput inițial această bucată de software firewall, ufw este disponibil și în multe alte distribuții. Utilizatorii Debian, Arch, Linux Mint, Lubuntu și Xubuntu sunt mai mult decât probabil deja instalați.

Problema este că relativ puțini utilizatori îl au pornit. În timp ce utilizatorii nu mai trebuie să lucreze direct cu iptables, Ubuntu îl obligă pe ufw să se stabilească implicit în starea oprită. Multe implementări ale Debian nici măcar nu au pachetele instalate în mod implicit. Vestea bună este că oricine are cea mai mică experiență de terminal își poate întări sistemul.

Metoda 1: Activarea UFW din linia de comandă

Să presupunem că aveți pachetul ufw instalat înainte de a încerca să îl instalați separat. Rulați aceste comenzi înainte de orice. Dacă întâmpinați erori la mijloc, atunci puteți oricând să vă întoarceți și să instalați pachete ufw mai târziu, fără nicio problemă.

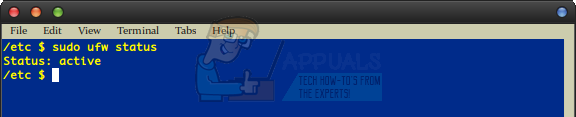

Dacă lucrați dintr-un cont de utilizator standard, atunci rulați sudo ufw activate și introduceți parola de administrator dacă vi se solicită. Ar trebui să vi se spună că ufw este activat și va rula automat la pornire. Alerga starea sudo ufw oricum doar pentru a fi sigur. Ar trebui să vi se acorde o singură linie de ieșire pe care scrie „Status: active”, fără nimic după ea.

Pe de altă parte, s-ar putea să vi se spună că ufw nu este instalat. Utilizatorii de distribuții bazate pe apt cum ar fi Debian ar trebui să ruleze sudo apt-get install ufw . Poate doriți să fugiți sudo apt-get update și apoi sudo apt-get upgrade pentru a vă asigura că celelalte pachete sunt în ordine la instalare. Utilizatorii Arch Linux vor trebui să ruleze sudo pacman -Syu dacă vor să-și pună pachetele în ordine și apoi sudo pacman -S ufw pentru a instala ufw, dar toți utilizatorii vor putea continua după normal. Urmați pașii de mai sus și asigurați-vă că rulează sudo ufw activate returnează menționatul „ Stare: activ ”Linie.

Metoda 2: Trimiterea UFW un set de reguli de bază

Instrumentele firewall utilizează un set de reguli pentru a verifica dacă acceptați un pachet trimis către computerul dvs. într-o rețea. Aproape sigur veți dori să rulați aceste două comenzi în continuare:

sudo ufw implicit permite ieșirea

sudo ufw implicit refuză intrarea

Acest lucru vă asigură că ufw vă permite întotdeauna să trimiteți trafic de ieșire către adaptorul de rețea, ceea ce este important dacă faceți orice fel de muncă online. Bineînțeles, nu trebuie să considerați periculoasă nicio cerere de ieșire. Acest lucru interzice, de asemenea, solicitărilor primite să facă vreun rău, care este setarea corectă pentru aproape toți utilizatorii casnici și de afaceri. Chiar și majoritatea jucătorilor care joacă titluri FPS online intensive nu ar trebui să aibă nevoie de nimic mai mult decât acest lucru. Majoritatea oamenilor se pot opri aici atâta timp cât rularea stării sudo ufw returnează în continuare un mesaj activat chiar și după ce reporniți aparatul. Procesul de configurare nu mai are multe altceva. Utilizatorii cu orice fel de obiective ssh sau de rețea avansate trebuie să meargă mai departe.

Metoda 3: Opțiuni avansate de configurare UFW

Majoritatea utilizatorilor nu vor trebui să citească mai departe, dar aceste reguli ar putea fi utile pentru unii. De exemplu, dacă trebuie să permiteți conexiuni tcp pe portul comun 80, puteți rula:

sudo ufw permite 80 / tcp

Ați putea folosi și sudo ufw permit de la ###. ##. ##. ## / ## cu o adresă IP reală și un număr real de subrețea după semnul slash. Rețineți că 80 este un număr valid pentru această utilizare dacă trebuie să efectuați o rețea prin intermediul acestuia. Folosind ceva de genul sudo ufw permit http / tcp este, de asemenea, valid și poate fi necesar într-o situație de server, dar acest lucru începe cu adevărat să deschidă o cutie de viermi în măsura în care permite diferite tipuri de conexiuni.

Una dintre cele mai populare setări este sudo ufw permit 22 , care deschide portul pentru conexiunile ssh. Unii utilizatori îl exprimă în loc de sudo ufw permit ssh , care funcționează la fel de bine. Deși unele ghiduri vă pot instrui să adăugați ambele linii, acest lucru nu este necesar în majoritatea cazurilor și poate contribui la o cantitate inutilă de cheltuieli generale în cele din urmă.

Când doriți să eliminați una dintre regulile dvs. în viitor, puteți rula pur și simplu sudo ufw delete urmat de numele regulii. De exemplu, sudo ufw delete permite 80 / tcp ar opri unul dintre exemplele pe care le-am făcut mai sus.

Acum, când alergi sudo ufw status verbose s-ar putea să vedeți un tabel mult mai complet dacă ați creat reguli suplimentare. Dacă doriți vreodată să dezactivați firewall-ul în viitor, puteți rula sudo ufw disable, dar există foarte puține situații în care ar trebui să faceți acest lucru.

Ocazional, s-ar putea să constatați că primiți 504 de erori de expirare a gateway-ului dacă utilizați ufw în acest mod pentru a proteja un server. Schimbarea ordinii câtorva reguli ar putea ajuta dacă acest lucru este cazul. Permiteți regulile să fie introduse înainte de a respinge regulile, deoarece ufw caută întotdeauna prima potrivire atunci când analizați lista din motive de securitate. Ștergerea unei perechi de reguli și apoi adăugarea lor înapoi prin tastarea sudo ufw implicit permite prima linie ar trebui să remedieze această problemă. S-ar putea să doriți să ștergeți suplimentar orice linie duplicat și din motive de performanță.

Alerga sudo ufw verbose și acordați o atenție deosebită ordinii liniilor DENY IN și ALLOW IN. Dacă aveți ceva pe un port comun, cum ar fi 80 sau 22, care citește DENY IN urmat de Anywhere pe diagramă, înainte de alte referințe la acele porturi, atunci ați putea fi încercând să blocheze conexiunile înainte ca acestea să aibă șansa de a trece. Reordonarea acestora va rezolva problema. Punerea acestor comenzi în ordinea corectă în primul rând va ajuta la prevenirea problemelor mai târziu.

Utilizatorii cu solicitare root ridicată nu vor trebui să folosească sudo înainte de fiecare comandă. Dacă ați primit un fel de eroare în acest sens, atunci aceasta ar putea fi problema dvs. Verificați sfârșitul promptului pentru a vedea dacă aveți un # sau $ înainte de cursor. Utilizatorii tcsh care au doar un% pentru o solicitare ar trebui să ruleze whoami pentru a vedea cu ce utilizator operează.

Utilizatori obișnuiți care rulează sudo ufw status verbose va primi mai mult decât probabil un feedback relativ mic după prompt. Probabil că veți vedea pur și simplu aceeași linie pe care o aveați înainte.

Acest lucru se datorează faptului că acești utilizatori lucrează pur și simplu cu foarte puține reguli. Cu toate acestea, un cuvânt de precauție ar putea fi important cu privire la aceste reguli. În timp ce comanda implicită ufw vă permite în plus să utilizați parametrul de respingere, vă puteți bloca foarte ușor din propria structură de server privat sau puteți face alte lucruri ciudate. Dacă trebuie să aveți un sudo ufw permit ssh sau alte linii similare din setul de reguli, acesta trebuie să apară înainte de a aplica regulile implicite de respingere sau respingere.

În timp ce există unele instrumente grafice, cum ar fi Gufw și kmyfirewall-ul bazat pe Qt, este suficient de ușor să configurați ufw din linia de comandă încât să nu aveți nevoie de ele. Dacă aveți nevoie de modificarea directă a fișierelor de configurare, folosiți  comanda pentru a trece la directorul adecvat și apoi utilizați sudo nanofw pentru a-l edita. S-ar putea să doriți, de asemenea, să utilizați inițial mai mult ufw sau mai puțin ufw pentru a vizualiza textul mai întâi înainte de a face modificări.

comanda pentru a trece la directorul adecvat și apoi utilizați sudo nanofw pentru a-l edita. S-ar putea să doriți, de asemenea, să utilizați inițial mai mult ufw sau mai puțin ufw pentru a vizualiza textul mai întâi înainte de a face modificări.

De fapt, dezvoltatorii și-au luat timp pentru a oferi comentarii adecvate, astfel încât să nu vă pierdeți atunci când îl editați, deși este posibil să doriți să eliminați acest lucru dacă ați simțit nevoia.

5 minute citite

![[FIX] Sistemul nu a putut găsi opțiunea de mediu introdusă](https://jf-balio.pt/img/how-tos/87/system-could-not-find-environment-option-that-was-entered.png)