Sursa VIVO X21 - TheVerge

Senzorii de amprentă în afișare par a fi o tendință viitoare în smartphone-uri. Senzorii convenționali de amprentă au devenit destul de fiabili de-a lungul anilor, dar sunt încă limitați de design. Cu senzorii de amprentă convenționali, trebuie să localizați senzorul și apoi să vă deblocați telefonul. Cu scanerul plasat sub afișaj, deblocarea dispozitivului este mult mai naturală. Tehnologia este încă la început și nu s-a maturizat cu adevărat, dar câteva companii precum OnePlus au lansat deja telefoane cu senzori de amprentă In-Display.

Senzorii optici utilizați în majoritatea scanerelor de amprentă In-Display în zilele noastre nu sunt foarte exacți și unii cercetători au descoperit chiar și o mare vulnerabilitate în ei, care a fost reparată recent. Vulnerabilitatea descoperită de Tencent’s Xuanwu Lab le-a dat atacatorilor o pasă gratuită, permițându-le să ocolească complet ecranul de blocare.

Yang Yu , un cercetător din aceeași echipă a declarat că aceasta a fost o problemă persistentă prezentă în fiecare modul de scanare de amprentă digitală pe ecran pe care l-au testat, adăugând, de asemenea, că vulnerabilitatea este o eroare de proiectare a senzorilor de amprentă digitală pe ecran.

Threatpost raportează că Huawei a reparat vulnerabilitatea în septembrie împreună cu alți producători.

Cum funcționează exploatarea?

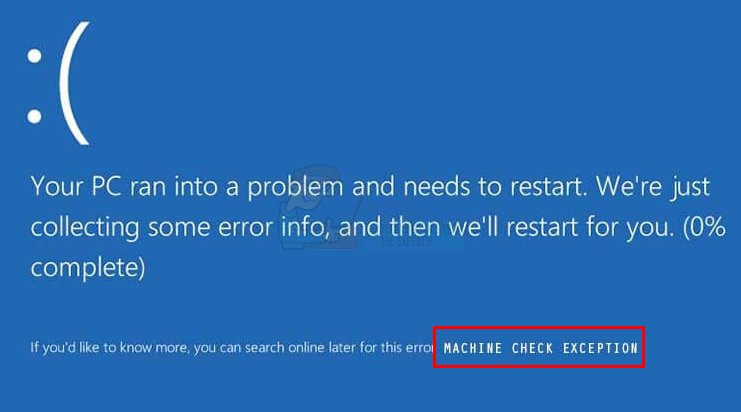

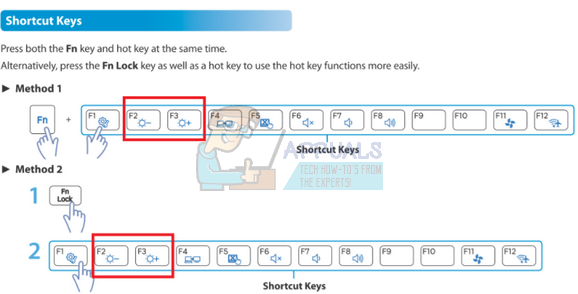

Mulți dintre senzorii de amprentă In-Display folosesc senzori optici. Acești senzori realizează de obicei imagini cu rezoluție mică pentru a rezolva datele. Ori de câte ori este pus un deget pe scaner, lumina de fundal a afișajului luminează zona și senzorul optic urmărește amprentele.

Atingerea acelui loc specific de pe afișaj va lăsa cu siguranță amprente, așa că cercetătorii au aflat că, plasând un material reflectorizant opac peste senzorul de pe ecran, a deblocat dispozitivul dat. Acest material reflectorizant, când a fost pus în contact cu scanerul, a reflectat multă lumină înapoi în el. Acest lucru păcălește scanerul optic care deblochează telefonul luând reziduul de amprentă digitală ca amprentă reală.

Scannerele normale de amprente digitale bazate pe senzori de capacitate nu sunt vulnerabile. Este adevărat că atât senzorii optici, cât și senzorii de capacitate se bazează pe generarea de imagini, dar metodele lor diferă. Scannerele de capacitate folosesc de fapt curent electric în loc de lumină.

Remediați problema

Cercetătorii în timp ce vorbesc cu Threatpost au declarat că au descoperit vulnerabilitatea în februarie și au informat imediat producătorii. De atunci producătorii de telefoane și-au îmbunătățit algoritmul de identificare pentru a corela exploatarea.

Pentru utilizatorii obișnuiți, aceasta nu ar trebui să fie o problemă, deoarece exploit-ul nu este unul la distanță. Atacatorii ar avea nevoie de acces la telefonul dvs., dar acest exploat poate afecta persoanele cu date sensibile.

Etichete Android Scaner de amprentă digitală pe ecran Securitate