Huawei (Souce - Evenimentul de presă Huawei)

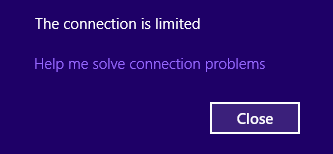

SUA susțin de multă vreme că Huawei și-a amenințat securitatea digitală. Acum, o companie de securitate susține că a dezgropat mai multe portiere din spate potențial exploatabile în câteva dintre software-urile pe care compania chineză le-a implementat. Pe măsură ce cursa pentru implementarea rețelelor 5G crește, astfel de afirmații ar putea periclita și mai mult perspectivele de afaceri ale gigantului de telecomunicații și rețele din întreaga lume.

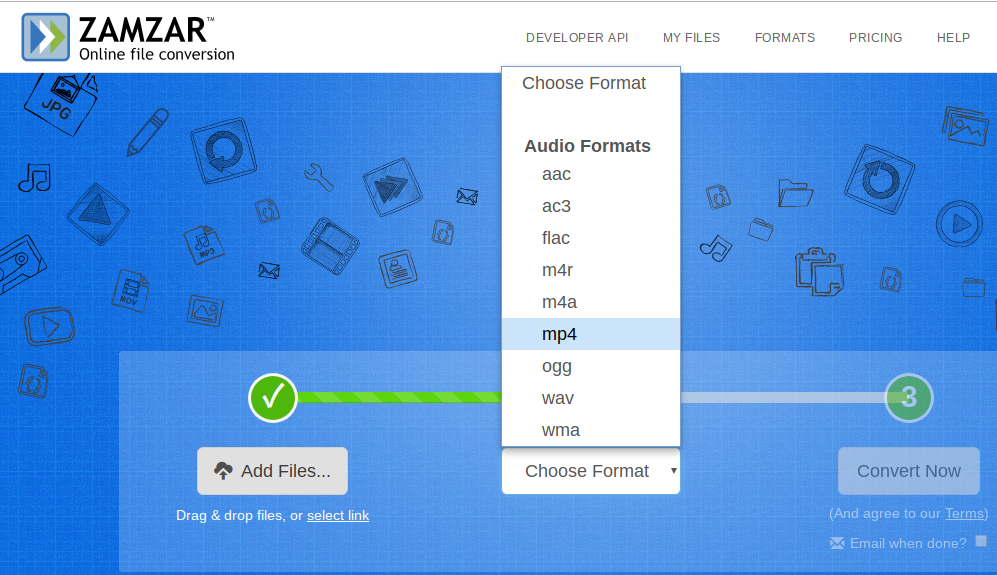

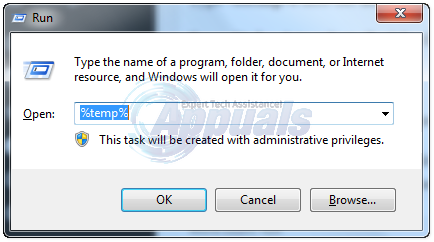

Cercetătorii de la firma de securitate IoT Finite State au dezvăluit aparent că peste jumătate din echipamentul gigantului chinez al telecomunicațiilor, Huawei, are „cel puțin un backdoor potențial”. Există dovezi substanțiale că firmware-ul dispozitivului de rețea Huawei are defecte, care ar fi putut fi implementate în mod deliberat pentru a le face vulnerabile, susțin firma. În timp ce își desfășurau cercetările cu privire la software-ul Huawei instalat în echipamentele sale de rețea, compania a spus: „Există dovezi substanțiale că vulnerabilitățile de zi zero bazate pe corupții de memorie sunt abundente în firmware-ul Huawei. Pe scurt, dacă includeți vulnerabilități de acces la distanță cunoscute, împreună cu posibile portiere din spate, dispozitivele Huawei par să prezinte un risc ridicat de compromis potențial. ”

Concluziile trase de cercetătorii de securitate de la Finite State par să fie destul de asemănătoare cu ceea ce Ian Levy, directorul tehnic al Centrului Național de Securitate Cibernetică (NCSC) din Marea Britanie, o unitate a agenției de spionaj GCHQ a tras la începutul acestei luni. Pe atunci, Levy tocmai încheiase evaluarea echipamentelor Huawei față de afirmațiile persistente conform cărora echipamentul de rețea 5G al companiei chineze ar putea fi folosit de China pentru desfășurarea unor campanii de spionaj larg sponsorizate de stat. Levy susținea în mod direct că măsurile de securitate implementate de Huawei în echipamentele sale erau „obiectiv mai proaste și mai slabe” în comparație cu toți concurenții săi din domeniul rețelelor cu fir și wireless. „Din punct de vedere tehnic al securității lanțului de aprovizionare, dispozitivele Huawei sunt unele dintre cele mai proaste pe care le-am analizat vreodată”, a susținut Levy.

cercetătorii au remarcat în raportul lor că, în ciuda angajamentelor publice ale Huawei de a îmbunătăți securitatea, analiza a arătat că „poziția de securitate” a Huawei „scade în timp”. Cercetătorii au susținut că au analizat aproximativ 558 de produse de rețea pentru întreprinderi Huawei. Se pare că au pieptănat 1,5 milioane de fișiere în aproximativ 10.000 de imagini de firmware.

Huawei a lăsat mai mult de sute de defecte de securitate și vulnerabilități?

Analiza a arătat că se pare că mai mult de 55% din imaginile firmware-ului au cel puțin un backdoor potențial. Unele dintre lacunele de securitate remarcabile și vulnerabilitățile aparent intenționate rămase în fișierele firmware includ acreditări codificate, care ar putea fi folosite ca o ușă din spate, utilizarea nesigură a cheilor criptografice. De asemenea, compania a susținut că a observat „indicații ale unor practici slabe de dezvoltare software”. În general, Finite State susține că a descoperit aproximativ 102 vulnerabilități cunoscute în medie în fiecare imagine a firmware-ului Huawei. Se pare că au existat dovezi ale numeroaselor vulnerabilități de zi zero.

„Există o problemă sistematică la Huawei și asta putem arăta aici.” Sonda de securitate pe scară largă a echipamentelor de rețea Huawei consideră că echipamentul firmei chineze prezintă un risc ridicat pentru utilizatori / via @globeandmail https://t.co/da3nnnAwdC

- Steven Chase (@stevenchase) 26 iunie 2019

Un aspect interesant care a apărut în timpul analizei a fost utilizarea de către Huawei a componentelor software open-source. Huawei s-a bazat în mod regulat pe OpenSSL. Platforma open source este o bibliotecă criptografică frecvent utilizată pentru protejarea și criptarea comunicațiilor digitale. În cuvinte simple, OpenSSL este adesea folosit de site-uri web pentru a activa HTTPS. Potrivit cercetătorilor din domeniul securității, Huawei nu a reușit să actualizeze un astfel de software open source. „Vârsta medie a componentelor software open-source ale terților în firmware-ul Huawei este de 5,36 ani.” Mai mult, există „mii de instanțe de componente care au mai mult de 10 ani”. Aparent, unele dintre software-urile învechite și învechite au lăsat echipamentele Huawei vulnerabile la infamul Heartbleed, un virus foarte notoriu și răspândit pe scară largă în 2011.

Huawei este singura companie care folosește software open-source?

Este important să rețineți că companiile similare cu Huawei se bazează adesea pe software open-source pentru a accelera dezvoltarea și implementarea software-ului în hardware. Mai mult decât atât, aceste companii descoperă adesea ușile din spate și vulnerabilitățile și se grăbesc să le remedieze. În esență, este o practică foarte obișnuită. Dar ceea ce este chiar important este că companiile actualizează adesea software-ul și încearcă să utilizeze cea mai recentă sau cea mai stabilă versiune care are mai multe remedieri de erori.

Singapore menține opțiunile deschise pe rețelele Huawei și 5G https://t.co/kXLKx2TFVG

- Faisal S. (@ whiz913) 27 iunie 2019

În prezent, principalii concurenți ai Huawei sunt Ericsson, Nokia și Cisco. De altfel, toate aceste companii își proiectează propriile iterații de echipamente de rețea 5G de mare viteză, cu latență ultra-mică. Aceste organizații evaluează în continuare cea mai optimă combinație de hardware pentru a îndeplini numeroasele cerințe ale 5G, inclusiv conexiunea fiabilă la dispozitivele Internet of Things (IoT), mașinile conectate și alte dispozitive electronice. Deși 5G se bazează pe tehnologii și protocoale de comunicații stabilite, platforma trebuie să utilizeze o mulțime de tehnologii de ultimă generație. Mai mult, noul standard de comunicații mobile are o acoperire mult mai mare în comparație cu toate standardele anterioare. Prin urmare, este esențial să configurați o securitate puternică și să preveniți o încălcare a datelor sau scurgeri de informații.

Etichete Huawei