Industria tehnologiei se străduiește să remedieze (sau cel puțin să atenueze) cele două noi vulnerabilități descoperite de cercetătorii în domeniul securității la sfârșitul anului 2017. Topire și Spectru fac titluri în întreaga lume și, din motive întemeiate - cele două defecte afectează aproape fiecare dispozitiv alimentat de un procesor Intel, AMD sau ARM realizat în ultimii 20 de ani.

Aceste vulnerabilități pot afecta smartphone-urile, desktopurile, laptopurile, serverele cloud, iar lista continuă. Rețineți că nu este o problemă exclusivă Microsoft - toți ceilalți furnizori de sisteme de operare sunt afectați.

Ce sunt Meltdown și Spectre?

Dublat Topire și Spectru , cele două vulnerabilități permit unui atacator să exploateze defectele critice ale procesoarelor moderne pentru a avea acces la memorie protejată a nucleului . Cu setul de competențe adecvat, un hacker le-ar putea exploata teoretic pentru a compromite memoria privilegiată a unui procesor și a rula un cod rău intenționat pentru a accesa conținutul de memorie extrem de sensibil din acesta. Acest conținut de memorie poate conține parole, apăsări de taste, date personale și alte informații valoroase.

Acest set de vulnerabilități arată că este posibil să ocoliți izolarea spațiului de adrese - fundamentul integrității procesorului încă din 1980. Până în prezent, izolarea spațiului de adrese a fost considerat un mecanism de izolare sigur între aplicațiile utilizatorului și sistemul de operare și între două aplicații.

Toate procesoarele moderne folosesc o serie de procese de bază pentru a ajuta la accelerarea cererilor. Topire și Spectru profitați de calendarul diferitelor instrucțiuni pentru a extrage informații sensibile sau personale. În timp ce experții în securitate au stabilit că Spectre este mai greu de exploatat decât Meltdown, se pare că poate face mult mai multe daune decât Meltdown.

Cum te afectează?

In timp ce Topire ocolește izolarea dintre aplicațiile utilizatorului și sistemul de operare, Spectru rupe izolarea dintre două aplicații diferite. Poate că cel mai îngrijorător lucru legat de Spectre este că hackerii nu mai trebuie să găsească o vulnerabilitate în cadrul programului - este teoretic posibil să păcălească programele care urmează cele mai bune practici pentru a scurge informații sensibile, chiar dacă au un magazin solid de securitate.

Dacă ar fi să fim total pesimisti cu privire la amenințarea la adresa securității, nicio aplicație nu mai poate fi considerată 100% sigură. Deși nu au existat atacuri confirmate care să folosească Spectre și Meltdown, este probabil ca hackerii de pălărie neagră să se gândească deja la cum să pună mâna pe datele dvs. prin exploatarea acestor vulnerabilități.

Patch-uri de securitate

Din păcate, acesta este un defect de securitate la nivel de cip care nu poate fi rezolvat în totalitate cu o actualizare de software. Deoarece necesită modificarea kernel-ului OS, singura soluție permanentă care va elimina complet încălcările este o reproiectare a arhitecturii (cu alte cuvinte, înlocuirea procesorului). Acest lucru a lăsat marii jucători din industria tehnologiei cu puține alegeri. Întrucât nu pot înlocui CPU-ul tuturor dispozitivelor lansate anterior, cea mai bună speranță a lor este de a atenua riscul cât de mult pot prin intermediul patch-urilor de securitate.

Toți furnizorii de sisteme de operare au lansat (sau urmează să elibereze) patch-uri de securitate pentru a remedia defectele. Cu toate acestea, soluția are un preț - se așteaptă ca patch-urile de securitate să încetinească toate dispozitivele afectate oriunde între 5 și 30 la sută din cauza modificărilor fundamentale asupra modului în care kernel-ul OS gestionează memoria.

Este rar ca toți jucătorii mari să se reunească în încercarea de a remedia aceste defecte, dar este, de asemenea, un bun indicator al gravității problemei. Fără a intra în panică prea mult, este o bună practică să urmăriți actualizările de securitate și să vă asigurați că oferiți dispozitivului dvs. cea mai bună protecție posibilă împotriva acestor vulnerabilități. Pentru a vă ajuta în această căutare, am compilat o listă de remedieri împotriva celor două defecte de securitate.

Cum să vă protejați împotriva defecțiunilor de securitate ale procesorului Meltdown și Spectre

Mai jos veți găsi o listă de modalități de a vă proteja împotriva vulnerabilităților Meltdown și Spectre. Ghidul este împărțit într-o serie de sub-titluri cu cea mai populară gamă de dispozitive afectate de aceste vulnerabilități. Urmați ghidul corespunzător dispozitivului dvs. și asigurați-vă că revizuiți acest link, deoarece vom actualiza articolul cu noi remedieri odată cu lansarea acestora.

Notă: Rețineți că pașii de mai jos sunt în mare măsură eficienți împotriva Meltdown, care este cea mai imediată amenințare la adresa celor două defecte de securitate. Spectre este încă o mare necunoscută, dar cercetătorii de securitate îl plasează pe locul al doilea pe lista lor, deoarece este mult mai dificil de exploatat decât Meltdown.

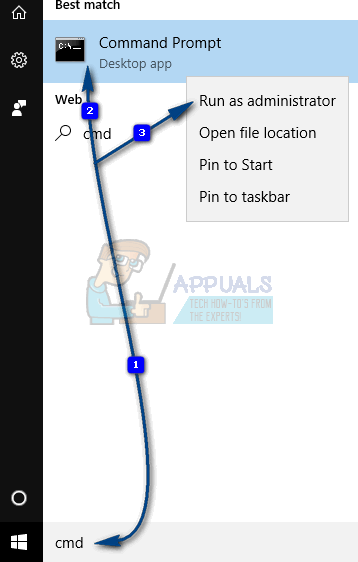

Cum să remediați defectele de securitate Spectre și Meltdown pe Windows

Există trei cerințe principale care trebuie îndeplinite pentru a asigura protecția maximă împotriva noilor defecte de securitate pe Windows - actualizarea sistemului de operare, actualizarea browserului și actualizarea firmware-ului. Din punctul de vedere al utilizatorului mediu Windows, cel mai bun lucru de făcut în acest moment este să vă asigurați că aveți cea mai recentă actualizare Windows 10 și să vă asigurați că navigați pe web dintr-un browser web cu patch-uri.

Microsoft a emis deja un patch de securitate de urgență WU (Windows Update). Cu toate acestea, se pare că actualizarea nu este vizibilă pe unele PC-uri din cauza unor suite antivirus terțe care împiedică modificările nucleului. Experții în securitate lucrează la o listă de programe antivirus acceptate, dar lucrurile sunt, cel puțin, fragmentate.

Dacă nu vi s-a solicitat să actualizați automat, deschideți o fereastră Run ( Tasta Windows + R ), tip ' actualizare de control ” și a lovit introduce . În Windows Update ecran, faceți clic pe Verifică pentru actualizări și instalați noua actualizare de securitate dacă vi se solicită.

Microsoft a furnizat, de asemenea, linkuri de descărcare manuală pentru a rezolva această problemă pentru Windows 7, Windows 8.1 și Windows 10:

- Windows 7 SP1

- Windows 8.1

- Windows 10

Notă: Link-urile de mai sus conțin mai multe pachete de actualizare în funcție de diferite arhitecturi CPU. Vă rugăm să descărcați un patch aplicabil configurației computerului.

Cu toate acestea, protejarea PC-ului Windows împotriva Spectre și Meltdown este puțin mai complicată decât descărcarea unui patch de securitate Microsoft. A doua linie de apărare este patch-uri de securitate pentru browserul web pe care îl utilizați.

- Firefox include deja o remediere începând cu versiunea 57.

- Edge și Internet Explorer pentru Windows 10 au primit deja patch-uri de securitate menite să protejeze împotriva acestor vulnerabilități.

- Crom a anunțat un patch de securitate programat să fie lansat pe 23 ianuarie.

Utilizatorii sunt instruiți să accepte orice actualizare automată pentru a asigura protecția la nivel de browser. Dacă nu aveți cea mai recentă versiune de browser sau actualizarea nu s-a instalat automat, dezinstalați-o și descărcați cea mai recentă versiune.

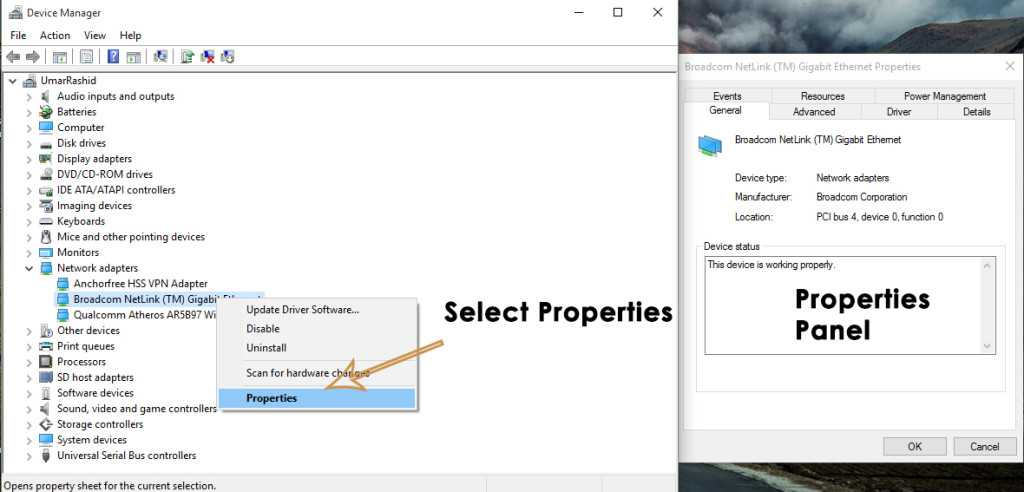

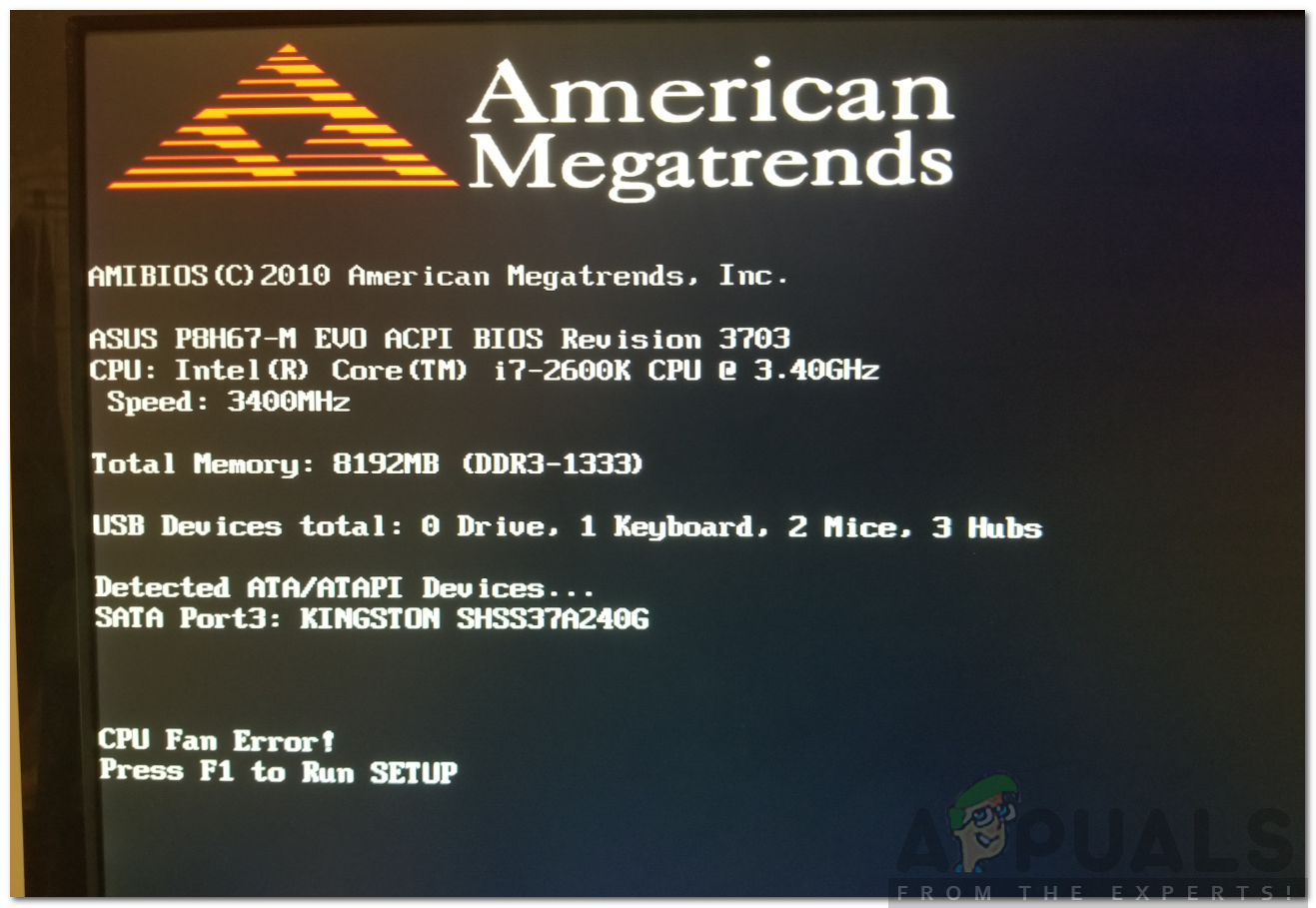

Pe un drum separat, producătorii de cipuri (Intel, AMD și ARM) lucrează la actualizări de firmware pentru protecție hardware suplimentară. Cel mai probabil, acestea vor fi distribuite separat de actualizările de firmware ale OEM-urilor. Cu toate acestea, lucrarea nu face decât să înceapă, deci ar putea trece ceva timp până când vom vedea actualizările de firmware care sosesc pe dispozitivele noastre. Întrucât depinde de producătorii OEM să lanseze actualizări de firmware, merită o încercare să verificați cu site-ul web de asistență OEM al computerului pentru orice știri despre o posibilă remediere.

Se vorbește deja că Microsoft se împerechează cu producătorii de CPU pentru a crea un instrument care va verifica protecția atât a actualizărilor de firmware, cât și a celor de Windows. Dar până atunci, trebuie să verificăm manual.

Cum se remediază defectele de securitate Spectre și Meltdown pe Android

Dispozitivele Android sunt, de asemenea, afectate de vulnerabilitățile Spectre și Meltdown. Ei bine, cel puțin în teorie. A fost o echipă de cercetare Google care a descoperit vulnerabilitățile și i-a notificat pe producătorii de cipuri (cu mult înainte ca presa să-și dea seama). Acest lucru s-a întâmplat cu 6 luni înainte de dezvăluirea coordonată, astfel încât s-ar putea specula că această întârziere a permis Google să fie mai bine pregătit decât concurența.

Începând cu 5 ianuarie, Google a început să distribuie un nouă actualizare de securitate pentru Android pentru a proteja împotriva Meltdown și Spectre. Dar, având în vedere natura fragmentată a tărâmului Android, este posibil să nu o obțineți de îndată ce doriți. Bineînțeles, telefoanele marca Google, cum ar fi Nexus și Pixel, au avut prioritate și au obținut aproape instantaneu OTA.

Dacă dețineți un telefon Android de la un alt producător decât Google, este posibil să așteptați mult timp. Cu toate acestea, având în vedere atenția presei pe care Meltdown și Spectre o primesc, ar putea accelera considerabil procesul.

Dar, indiferent de producătorul dvs. de Android, accesați Setări și vedeți dacă aveți o nouă actualizare în așteptare. Dacă nu, faceți o investigație online și verificați dacă producătorul telefonului dvs. intenționează să lanseze o soluție în curând.

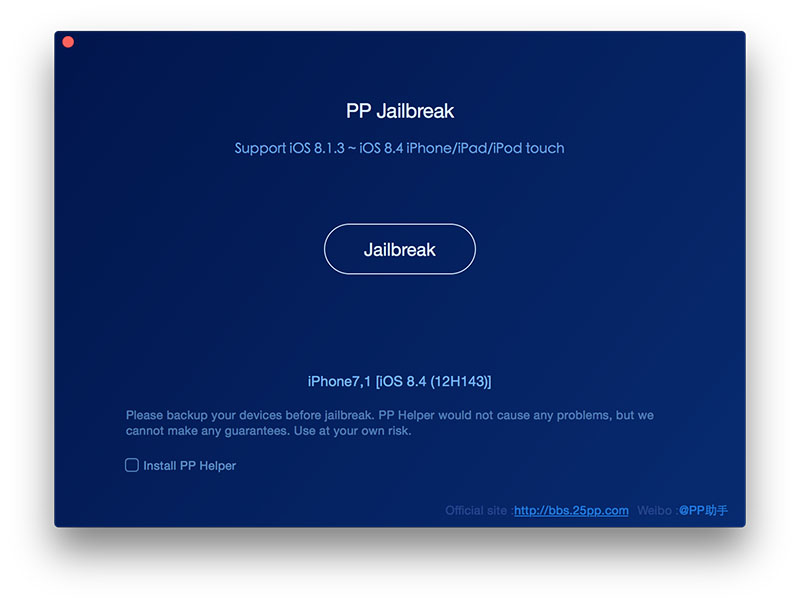

Cum se remediază defectele de securitate Spectre și Meltdown iOS

Apple a fost cu siguranță surprins atunci când sunt dezvăluite cele două vulnerabilități. În timp ce compania a negat inițial că oricare dintre dispozitivele lor sunt afectate de Meltdown și Spectre, de atunci au ajuns la recunoașteți că defectul afectează toate iPhone-urile . Deoarece au o arhitectură CPU aproape identică, iPad-urile și iPod-urile sunt la fel de afectate de defectele de securitate.

Apple a anunțat că a început „proceduri de atenuare” pentru Meltdown în iOS 11.2, dar nu a fost anunțată nicio dată de lansare pentru remedierea versiunilor mai vechi. Se pare că următoarea actualizare va avea ca scop conectarea potențialului exploatare Javascript pe Safari.

În timp ce așteptați o declarație oficială Apple, țineți cont de orice actualizări noi pentru iPhone, iPad sau iPod. Mergi la Setări> General> Actualizare software și instalați orice actualizare care este în așteptare.

Cum să remediați defectele de securitate Spectre și Meltdown pe Mac

Chiar dacă Apple a avut inițial o problemă strânsă, Mac-urile sunt, de asemenea, afectate de Meltdown și Spectre. După cum se dovedește, aproape toate produsele Apple (în afară de Apple Watches) sunt afectate.

Compania a lansat deja o serie de remedieri concepute pentru a atenua problema începând cu versiunea macOS 10.13.2 , iar un CEO de top a confirmat că mai sunt corecții în curs. Există, de asemenea, o actualizare viitoare a browserului Safari atât pe MacOS, cât și pe iOS, care este concepută pentru a atenua un potențial exploatare Javascript.

Până la sosirea unor noi remedieri, aplicați cu grijă orice actualizare din App Store pentru OS X sau macOS și asigurați-vă că sunteți la cea mai recentă versiune posibilă.

Cum se remediază defectele de securitate Spectre și Meltdown Sistem de operare Chrome

Chromebookurile par a fi dispozitivele cu cel mai puternic strat de protecție împotriva Meltdown și Spectre. Google a anunțat că toate Chromebookurile recente ar trebui protejate automat împotriva acestor noi amenințări la adresa securității. Orice Chromebook care rulează Sistemul de operare Chrome versiunea 63 (lansat în decembrie) ar trebui să aibă deja remedierile de securitate necesare.

Pentru a vă asigura că sunteți protejat, asigurați-vă că aveți cea mai recentă actualizare pentru sistemul de operare Chrome. Majoritatea utilizatorilor sunt deja în versiunea 63, dar dacă nu, actualizați imediat.

Dacă doriți să obțineți mai multe tehnici, puteți tasta ' crom: // gpu ” în Omnibarul tău și lovește introduce . Apoi, utilizați Ctrl + F a cauta pentru ' sistem de operare ”Acest lucru vă va permite să vedeți versiunea dvs. de nucleu. Versiuni de nucleu 3.18 și 4.4 sunt deja corecți pentru aceste defecte de securitate.