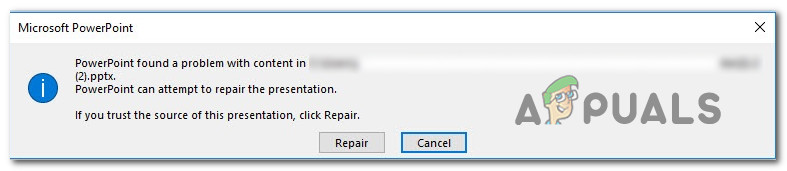

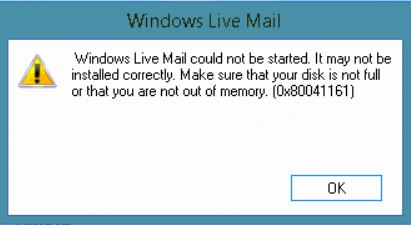

Mesaj de răscumpărare creat de Xbash în baza de date MySQL

Un nou malware cunoscut sub numele de „ Xbash ”A fost descoperit de cercetătorii Unității 42, a raportat o postare pe blog la Palo Alto Networks . Acest malware este unic prin puterea sa de direcționare și afectează simultan serverele Microsoft Windows și Linux. Cercetătorii de la Unitatea 42 au legat acest malware de Iron Group, care este un grup de actori de amenințare cunoscut anterior pentru atacuri ransomware.

Potrivit postării de pe blog, Xbash are capabilități de coinmining, auto-propagare și ransonware. De asemenea, posedă unele capabilități care, atunci când sunt implementate, pot permite malware-ului să se răspândească destul de rapid în rețeaua unei organizații, în moduri similare, cum ar fi WannaCry sau Petya / NotPetya.

Caracteristicile Xbash

Comentând caracteristicile acestui nou malware, cercetătorii Unității 42 au scris: „Recent, Unitatea 42 a folosit Palo Alto Networks WildFire pentru a identifica o nouă familie de malware care vizează servere Linux. După investigații suplimentare, ne-am dat seama că este o combinație de botnet și ransomware care a fost dezvoltată de un grup activ de criminalitate cibernetică Iron (aka Rocke) anul acesta. Am numit acest nou malware „Xbash”, pe baza numelui modulului principal original al codului rău intenționat. ”

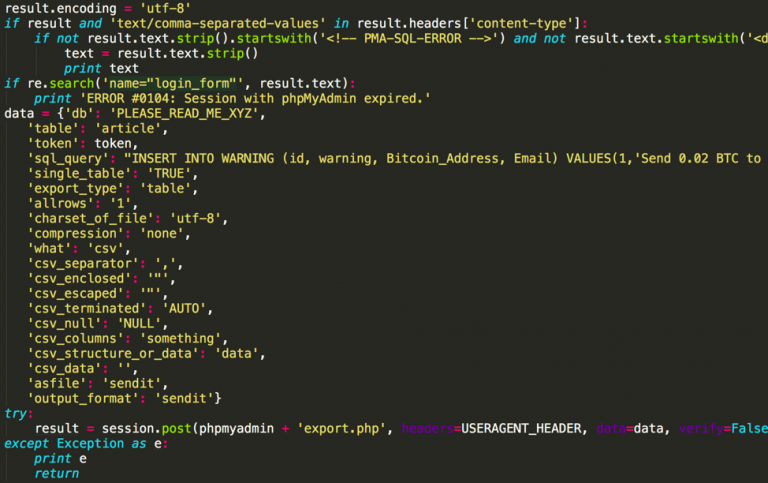

Iron Group a urmărit anterior să dezvolte și să răspândească deturnarea tranzacțiilor cu criptomonede sau troienii mineri, care erau în principal destinate Microsoft Windows. Cu toate acestea, Xbash are drept scop descoperirea tuturor serviciilor neprotejate, ștergerea bazelor de date MySQL, PostgreSQL și MongoDB ale utilizatorilor și răscumpărarea pentru Bitcoins. Trei vulnerabilități cunoscute utilizate de Xbash pentru infectarea sistemelor Windows sunt Hadoop, Redis și ActiveMQ.

Xbash se răspândește în principal prin direcționarea oricăror vulnerabilități neperectate și parole slabe. Este date-distructive , ceea ce înseamnă că distruge bazele de date bazate pe Linux ca funcții de ransomware. Nici o funcționalitate nu este prezentă în Xbash care ar restabili datele distruse după ce răscumpărarea este plătită.

Spre deosebire de renumitele botnets Linux faimoase, cum ar fi Gafgyt și Mirai, Xbash este un botnet Linux de nivel următor, care își extinde ținta către site-urile publice, deoarece vizează domenii și adrese IP.

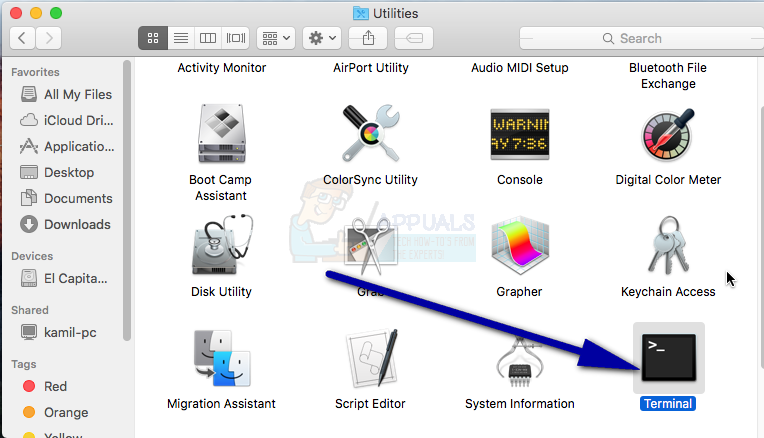

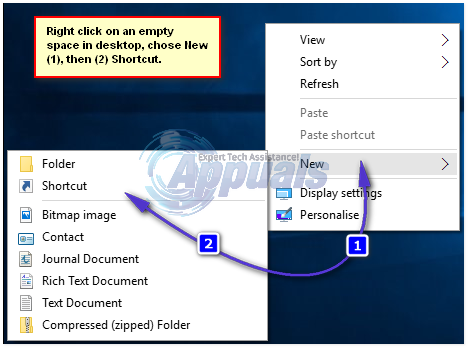

Xbash generează o listă de adrese IP în subrețeaua victimei și efectuează scanarea porturilor (Palo Alto Networks)

Există câteva alte informații cu privire la capacitățile malware-ului:

- Dispune de capabilități de botnet, coinmining, ransomware și auto-propagare.

- Acesta vizează sistemele bazate pe Linux pentru capacitățile sale de ransomware și botnet.

- Acesta vizează sistemele bazate pe Microsoft Windows pentru capacitățile sale de monedă și auto-propagare.

- Componenta ransomware vizează și șterge bazele de date bazate pe Linux.

- Până în prezent, am observat 48 de tranzacții primite către aceste portofele cu venituri totale de aproximativ 0,964 bitcoins, ceea ce înseamnă că 48 de victime au plătit aproximativ 6.000 USD în total (la momentul scrierii acestui articol).

- Cu toate acestea, nu există dovezi că răscumpărările plătite au condus la recuperarea victimelor.

- De fapt, nu putem găsi nicio dovadă a vreunei funcționalități care face posibilă recuperarea prin plata răscumpărării.

- Analiza noastră arată că aceasta este probabil lucrarea grupului Iron, un grup legat public de alte campanii de ransomware, inclusiv cele care utilizează sistemul de control la distanță (RCS), al cărui cod sursă se credea că a fost furat din „ HackingTeam ”În 2015.

Protecție împotriva Xbash

Organizațiile pot folosi câteva tehnici și sfaturi date de cercetătorii Unității 42 pentru a se proteja de posibilele atacuri ale Xbash:

- Folosind parole puternice, non-implicite

- Ținerea la curent cu actualizările de securitate

- Implementarea securității punctelor finale pe sistemele Microsoft Windows și Linux

- Prevenirea accesului la gazde necunoscute pe internet (pentru a preveni accesul la servere de comandă și control)

- Implementarea și menținerea proceselor și procedurilor de backup și restaurare riguroase și eficiente.