Security Global 24h

Pe 20adin septembrie, Inițiativa Zero Day (ZDI) a Trend Micro a devenit publică cu informațiile despre o vulnerabilitate de execuție a codului de eliminare care ar permite atacatorilor să utilizeze motorul de bază de date Jet defect pentru a rula macrocomenzi prin programele Microsoft Office și pentru a provoca activități dăunătoare pe computerul țintă. Am tratat acest lucru anterior, îl puteți citi aici .

În ceea ce privește această problemă, ZDI a lansat un micro-patch pe 21SfSeptembrie, care a remediat vulnerabilitatea și a cerut Microsoft să corecteze acest lucru în următorul patch. ZDI a făcut apoi o revizuire a actualizării din octombrie 2018 de către Microsoft și a aflat că defectul de securitate în timp ce este abordat a limitat doar vulnerabilitatea, mai degrabă decât să o elimine.

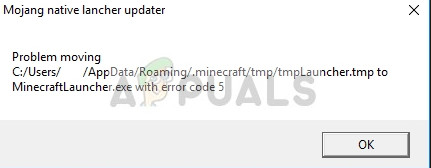

Cu noile patch-uri, atacatorii vor încerca cu siguranță să exploateze vulnerabilitatea, dar acest lucru poate fi exploatat în continuare prin fișiere Jet Database special concepute pentru a genera o eroare de scriere OOB (în afara limitelor) care va iniția executarea la distanță a codului.

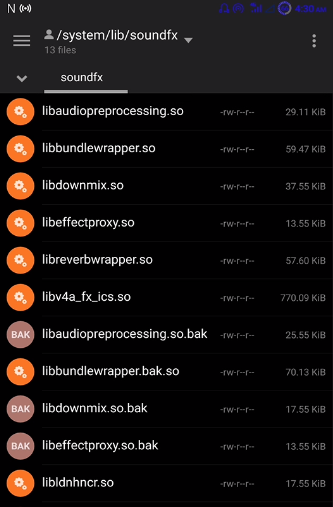

Cu noi probleme apar noi soluții, deoarece securitatea ACROS, cu divizia lor 0patch, a lansat un micropatch de 18 octeți care elimină vulnerabilitatea, mai degrabă decât să o limiteze, corectând vulnerabil msrd3x4.dll ’Binar.

' În acest moment, vom spune doar că am găsit soluția oficială ușor diferită de micropatch-ul nostru și, din păcate, într-un mod care a limitat doar vulnerabilitatea în loc să o eliminăm. Am informat imediat Microsoft despre aceasta și nu vom dezvălui alte detalii sau dovezi de concept până când nu vor emite o soluție corectă. “, A declarat Mitja Kolsek, CEO ACROS Security.

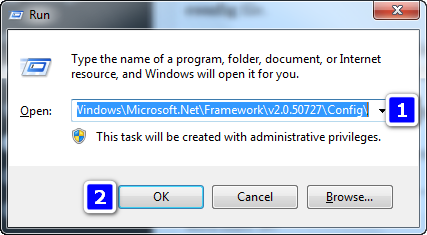

Utilizatorii pot vizita site-ul web 0patch.com și pot aplica micropatch-ul prin crearea unui cont și descărcarea agentului de către 0patch și înregistrarea pe agent. Puteți citi postarea completă de blog și o explicație detaliată despre cum să obțineți micropatch-ul în postarea de pe 0patch aici.

Etichete Microsoft Securitate