Intel

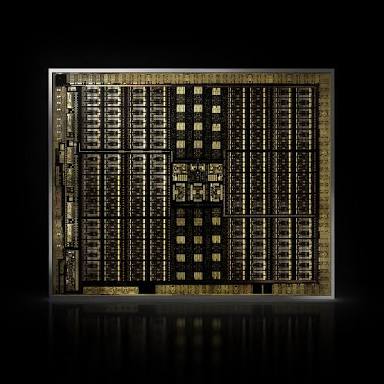

CPU-urile Intel au o vulnerabilitate de securitate recent descoperită încorporată adânc în hardware. defectul de securitate pare să nu poată fi reparat și, se pare, afectează aproape toate procesoarele Intel pentru consumatori, ceea ce îl face una dintre cele mai mari și mai afectate vulnerabilități de securitate ale procesoarelor.

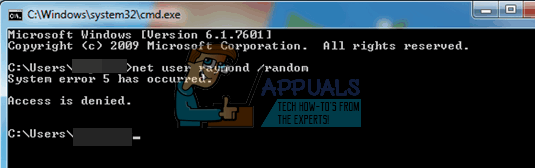

LA vulnerabilitate de securitate recent descoperită se află în centrul ROM-ului Intel al motorului de securitate și gestionare convergent Intel (CSME). Cercetătorii de la Positive Technologies susțin că au găsit defectul de securitate care pare a fi aproape nesoluționat de patch-urile de securitate. Cu toate acestea, este de asemenea important să rețineți că Intel poate bloca majoritatea căilor care pot fi utilizate pentru a exploata defectul de securitate. Mai mult, vulnerabilitatea este destul de complexă de exploatat, necesitând acces local sau fizic la computerele care rulează pe procesoare Intel.

Noua vulnerabilitate de securitate în procesoarele Intel este prezentă atât în hardware, cât și în firmware-ul ROM-ului de boot:

Defectul de securitate nou descoperit se află în centrul ROM-ului Intel al motorului convergent de securitate și gestionare Intel (CSME). Intel CSME formează baza nucleului criptografic pentru tehnologiile de securitate hardware dezvoltate de Intel și utilizate peste tot. Cu alte cuvinte, pot fi exploatate mai multe platforme criptate, cum ar fi DRM, fTPM și Intel Identity Protection.

Vulnerabilitatea procesorului Intel este considerată neparticipabilă de către cercetători https://t.co/cRNWTmE9uW

- Tehnologii nucșoară (@NutmegTech) 6 martie 2020

Positive Technologies susține că „este imposibil să se remedieze erorile de firmware care sunt codificate în ROM-ul de mască al microprocesoarelor și chipset-urilor”. Compania de cercetare a securității a oferit informațiile de mai jos despre noua vulnerabilitate a securității în cadrul procesoarelor Intel:

- Vulnerabilitatea este prezentă atât în hardware cât și în firmware-ul ROM-ului de boot. Majoritatea mecanismelor IOMMU ale MISA (Minute IA System Agent) care oferă acces la SRAM (memorie statică) a Intel CSME pentru agenții DMA externi sunt dezactivate în mod implicit. Am descoperit această greșeală citind pur și simplu documentația, oricât de neimpresionant ar putea părea.

- Firmware-ul Intel CSME din ROM-ul de boot inițializează mai întâi directorul paginilor și pornește traducerea paginii. IOMMU se activează numai mai târziu. Prin urmare, există o perioadă în care SRAM este susceptibil la scrieri DMA externe (de la DMA la CSME, nu la memoria principală a procesorului), iar tabelele de pagini inițializate pentru Intel CSME sunt deja în SRAM.

- Parametrii MISA IOMMU sunt resetați când se resetează Intel CSME. După resetarea Intel CSME, începe din nou executarea cu ROM-ul de boot.

De mine @Forbes și @ForbesEurope : Cercetătorii spun că există un „nefixabil” și „imposibil de detectat exploate” #Crypto vulnerabilitate criptografică în milioane de sisteme cu #Intel CPU-uri. #Apreciere @EoinKeary și @marcoessomba pentru perspicacitate. #infosec #TechNews https://t.co/9xTkJfcRza

- Davey Winder (@happygeek) 5 martie 2020

Ar trebui ca cumpărătorii de computere și proprietarii de computere care rulează pe procesoare Intel să fie îngrijorați de noua vulnerabilitate de securitate „nefixabilă”?

Noua vulnerabilitate de securitate descoperită afectează practic toate chipset-urile Intel și SoC-urile disponibile astăzi. Doar jetoanele Intel Ice Point din a 10-a generație par a fi imune. Aceasta înseamnă că aproape toate procesoarele Intel pentru consumatori au noul defect de securitate.

Cu toate acestea, este important să rețineți că această vulnerabilitate este dificil de exploatat. Mai mult, Intel poate închide multe dintre vectorii de atac ai vulnerabilității. Cu alte cuvinte, există mai multe moduri în care atacatorii pot încerca să exploateze defectul procesorelor Intel. Dar majoritatea atacurilor vor necesita fie o rețea locală, fie chiar acces fizic la computerul care rulează pe procesorul Intel.

Vulnerabilitatea Intel CSME permite recuperarea cheii master, doar înlocuirea procesorului până la ultima generație poate împiedica exploatarea. #intel #vulnerabilitate #confidențialitate #securitate cibernetică #razboi cibernetic https://t.co/cJm60Cfn5h

- Tiago Rosado (@TiagoRosadoSec) 5 martie 2020

Mai simplu spus, defectul nou descoperit nu poate fi exploatat de la distanță. Acest lucru limitează semnificativ impactul aceluiași. Acest lucru înseamnă, de asemenea, că majoritatea proprietarilor individuali de calculatoare și a utilizatorilor care se bazează pe procesoarele Intel nu trebuie să fie preocupați.

Corporațiile se bazează pe criptare și securitate grele, cum ar fi băncile, companiile de gestionare a conținutului, companiile de informații personale și infrastructura de stat, printre altele, care ar trebui să colaboreze cu Intel pentru a soluționa defectul. Destul de putine au fost descoperite vulnerabilități de securitate în procesoarele Intel doar în ultimul an. Între timp, AMD, competiția principală pentru Intel, are un reputația crescândă de a produce procesoare extrem de sigure și cipuri care rămân imune la vulnerabilitățile la nivel hardware.

Etichete intel