Windows 10

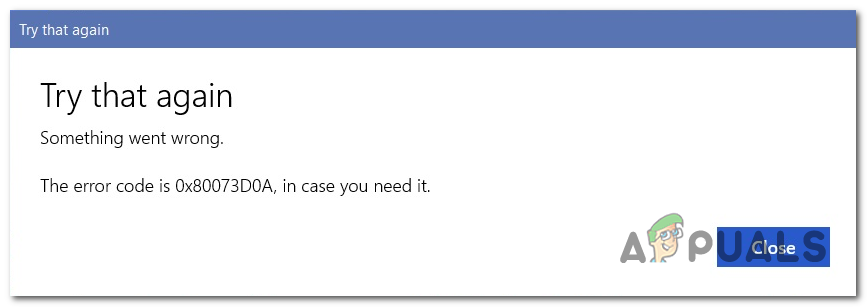

Microsoft a emis patch-uri de securitate în afara benzii pentru a remedia două vulnerabilități de securitate care erau „exploatate activ” de criminali cibernetici. Aceste remedieri abordează defectele de securitate Zero-Day care ar putea acorda de la distanță privilegii administrative și niveluri ridicate de control computerelor victimelor. În timp ce unul dintre defectele a existat în cele mai recente versiuni ale Internet Explorer, celălalt se afla în cadrul Microsoft Defender. Vulnerabilitățile de securitate au fost etichetate oficial ca CVE-2019-1255 și CVE-2019-1367.

Microsoft a început recent un joc de remediere a erorilor , abordând mai multe probleme și defecte comportamentale ciudate care s-au dezvoltat după infamul actualizare cumulativă Patch Tuesday din septembrie 2019. Acum a emis patch-uri de securitate de urgență pentru a remedia două vulnerabilități de securitate, dintre care cel puțin una era prezentă în Internet Explorer.

Microsoft remediază vulnerabilitățile de securitate CVE-2019-1255 și CVE-2019-1367 în cadrul Microsoft Defender și Internet Explorer:

Vulnerabilitatea de securitate etichetată ca CVE-2019-1367 a fost descoperită de Clément Lecigne de la Google’s Threat Analysis Group. Exploatarea Zero-Day este o vulnerabilitate la execuția codului de la distanță în modul în care motorul de scriptare Microsoft gestionează obiectele din memorie în browserul web. Executarea exploatării este surprinzător de simplă. O victimă trebuie doar să viziteze o pagină web special concepută, captivată de tâmpiți, găzduită online, utilizând browserul Internet Explorer. Exploatarea este o problemă de corupție a memoriei, care poate permite unui atacator să deturneze un PC Windows. Mai mult, vulnerabilitatea permite executarea de la distanță, menționează Microsoft consultativ :

„Un atacator care a exploatat cu succes vulnerabilitatea ar putea obține aceleași drepturi de utilizator ca și utilizatorul actual. Dacă utilizatorul actual este conectat cu drepturi de utilizator administrative, un atacator care a exploatat cu succes vulnerabilitatea ar putea prelua controlul unui sistem afectat. ”

Nu este Patch Tuesday, dar Microsoft lansează patch-uri de securitate în afara benzii pentru două noi vulnerabilități:

➡️ CVE-2019-1367 - un IE critic de zero zile sub atac activ.

➡️ CVE-2019-1255 - Defecțiune DoS în Microsoft Defender.Citiți detalii: https://t.co/miqJoO3i7b

- Wang Wei (@security_wang) 24 septembrie 2019

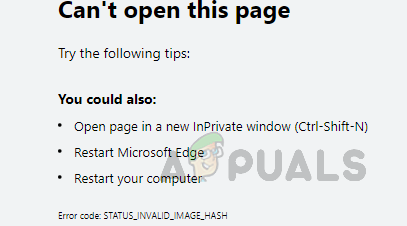

CVE-2019-1367 Zero-Day Exploit afectează versiunile Internet Explorer 9, 10, 11. Cu alte cuvinte, majoritatea computerelor moderne care rulează un sistem de operare Windows și folosesc Internet Explorer, erau vulnerabile. Deși problema este rezolvată, experții insistă că utilizatorii trebuie să utilizeze un browser web alternativ, mai sigur precum Google Chrome sau Mozilla Firefox. Nu există nicio mențiune despre Browser Microsoft Edge , care a reușit Internet Explorer și, deoarece se bazează pe baza Chromium, este destul de probabil ca browserul web modern să fie imun la acest exploit.

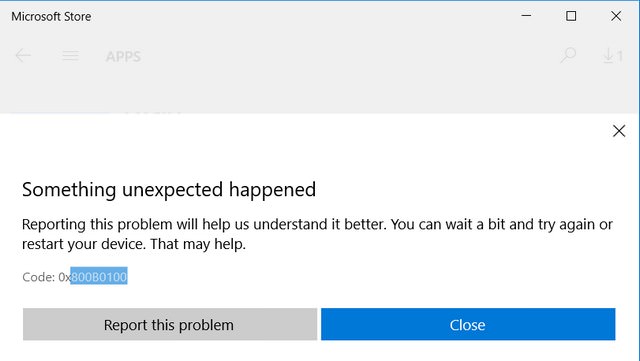

Pe lângă abordarea exploatării Zero-Day în Internet Explorer, Microsoft a lansat și o a doua actualizare de securitate în afara benzii pentru a remedia o vulnerabilitate Denial-of-Service (DoS) în Microsoft Defender. Software-ul antivirus și anti-malware este de departe cea mai utilizată platformă care este preinstalată în Windows 10 .

Exploit-ul din cadrul Microsoft Defender, etichetat ca CVE-2019-1255, a fost descoperit de Charalampos Billinis de la F-Secure și Wenxu Wu de la Tencent Security Lab. Defectul există în modul în care Microsoft Defender gestionează fișierele, dar afectează versiunile Microsoft Malware Protection Engine până la 1.1.16300.1. Microsoft notează în aviz că un atacator ar putea exploata această vulnerabilitate „pentru a împiedica conturile legitime să execute binare legitime ale sistemului”. Cu toate acestea, pentru a exploata acest defect, atacatorul ar „necesita mai întâi executarea sistemului victimei”.

Microsoft lansează o actualizare de securitate în afara benzii pentru a remedia:

- Internet Explorer exploatare de zero zile în sălbăticie

- Bug Windows Defender DoS https://t.co/ZeapO4A5uO pic.twitter.com/aUAOFy9brJ— Catalin Cimpanu (@campuscodi) 23 septembrie 2019

Microsoft a emis deja patch-ul pentru a remedia vulnerabilitatea de securitate în Microsoft Defender. Deoarece actualizarea de securitate pentru Microsoft Defender este automată, majoritatea utilizatorilor Windows 10 ar trebui să primească actualizarea automată la Microsoft Malware Protection Engine în scurt timp. Remedierea actualizează Microsoft Malware Protection Engine la versiunea 1.1.16400.2.

Microsoft a oferit o funcție în Windows 10 Pro și Enterprise pentru a amâna actualizările. Cu toate acestea, este încurajat să acceptați aceste actualizări și să le instalați. De altfel, ambele actualizări de securitate fac parte din actualizările de urgență ale Microsoft. Mai mult decât atât, unul dintre ei remediază chiar și un exploat Zero-Day care ar fi fost desfășurat în natură.

Etichete Microsoft Windows