MEGA

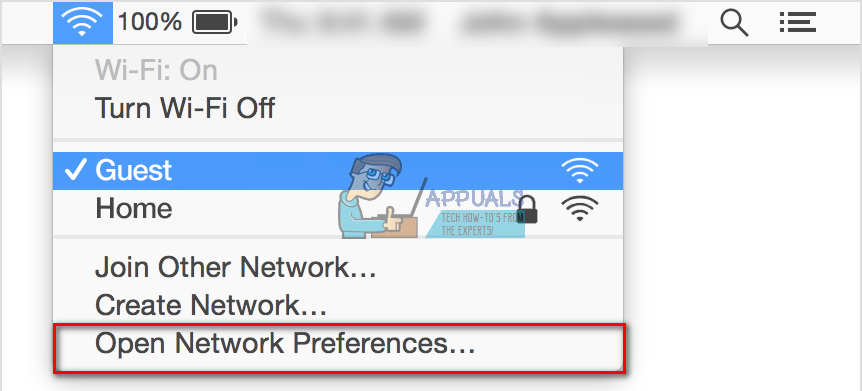

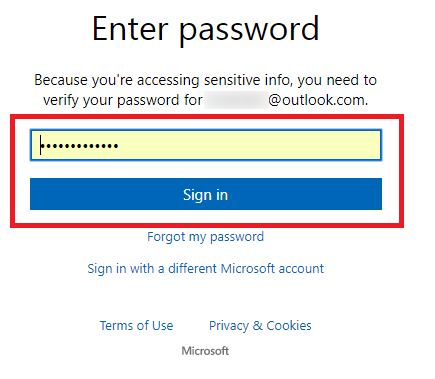

Extensia troiană MEGA Chrome a fost actualizată cu o versiune mai curată 3.39.5 după ce un atacator necunoscut a încărcat versiunea troiană în magazinul web Google Chrome pe 4adin septembrie. La actualizarea automată sau la instalare, extensia Chrome ar solicita permisiuni ridicate, care inițial nu sunt solicitate de extensia reală. În cazul în care i s-a acordat permisiunea, aceasta a exfiltrat acreditări ale site-urilor web, cum ar fi live.com, amazon.com, github.com și google.com, mymonero.com, myetherwallet.com, idex.market și solicitări HTTP Post către serverul altor site-uri, care a fost situat în Ucraina.

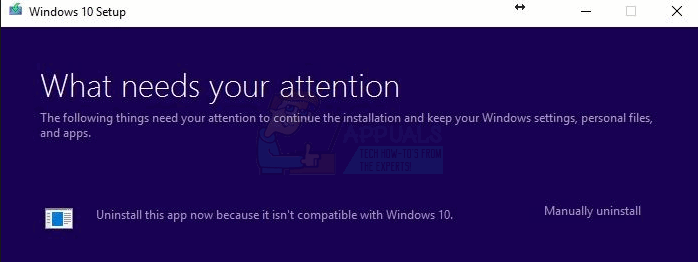

La patru ore după ce a avut loc această încălcare, MEGA a luat măsuri imediate și a actualizat extensia troiană cu o versiune mai curată 3.39.5, astfel grupându-se automat instalațiile care au fost afectate. Datorită acestei încălcări, Google a eliminat această extensie din magazinul web Chrome după cinci ore.

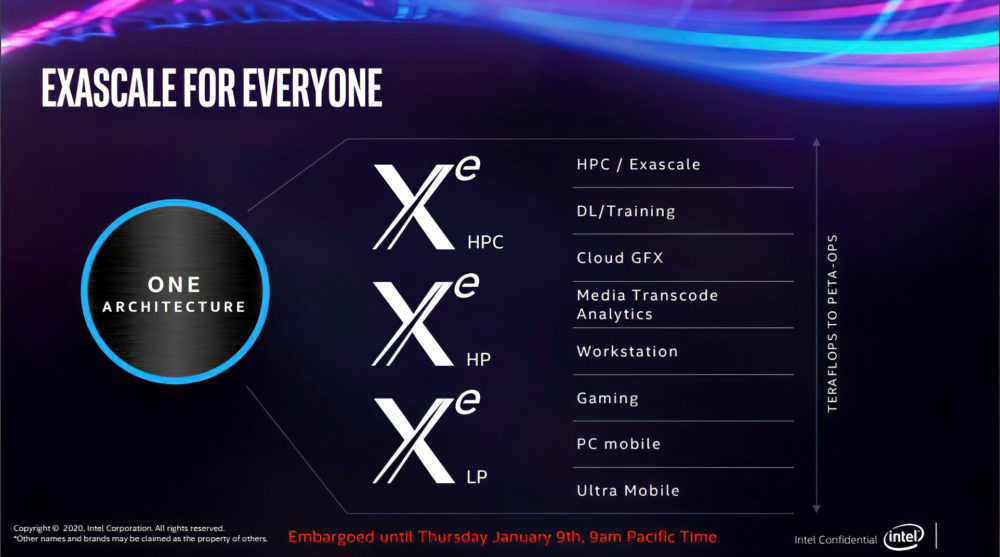

blog relevant de MEGA a declarat motivul acestei încălcări de securitate și a dat oarecum vina pe Google, „Din păcate, Google a decis să nu permită semnăturile editorilor de pe extensiile Chrome și se bazează acum doar pe semnarea lor automată după încărcarea pe magazinul web Chrome, ceea ce elimină o barieră importantă compromite. MEGAsync și extensia noastră Firefox sunt semnate și găzduite de noi și, prin urmare, nu ar fi putut fi victima acestui vector de atac. În timp ce aplicațiile noastre mobile sunt găzduite de Apple / Google / Microsoft, ele sunt semnate criptografic de noi și, prin urmare, sunt imune și ”.

Potrivit blogului , doar acei utilizatori au fost afectați de această încălcare, care au instalat extensia MEGA Chrome în computerul lor în momentul acestui incident, actualizarea automată a fost activată și au fost acceptate permisiuni suplimentare. De asemenea, dacă versiunea 3.39.4 a fost proaspăt instalată, extensia troiană ar avea impact asupra utilizatorilor. O altă notă importantă pentru utilizatori a fost furnizată de echipa MEGA, „Vă rugăm să rețineți că, dacă ați vizitat orice site sau ați utilizat o altă extensie care trimite acreditări în text simplu prin cereri POST, fie prin trimiterea directă a formularului, fie printr-un proces XMLHttpRequest de fond ( MEGA nu este una dintre ele) în timp ce extensia troiană era activă, considerați că acreditările dvs. au fost compromise pe aceste site-uri și / sau aplicații. ”

Cu toate acestea, utilizatorii care accesează https://mega.nz fără extensia Chrome nu va fi afectată.

În partea finală a blogului lor, dezvoltatorii Mega și-au cerut scuze pentru neplăcerile cauzate utilizatorilor din cauza acestui incident special. Aceștia au susținut că, ori de câte ori este posibil, MEGA a folosit proceduri stricte de lansare cu o revizuire a codului multipartit, semnături criptografice și un flux de lucru de construcție robust. MEGA a mai declarat că investighează în mod activ natura atacului și modul în care făptuitorul a obținut acces la contul Chrome Web Store.