Plăți Afrika

Multe au ieșit din conferința Black Hat SUA 2018 de la Las Vegas în ultimele zile. O atenție critică care solicită o astfel de descoperire este știrea venită de la cercetătorii Positive Technologies, cercetătorii Leigh-Anne Galloway și Tim Yunusov, care s-au prezentat pentru a face lumină asupra atacurilor în creștere a metodelor de plată cu costuri mai mici.

Potrivit celor doi cercetători, hackerii au găsit o modalitate de a fura informații despre cardul de credit sau de a manipula sumele tranzacțiilor pentru a fura fonduri de la utilizatori. Au reușit să dezvolte cititoare de carduri pentru carduri de plată mobile ieftine pentru a realiza aceste tactici. Pe măsură ce oamenii adoptă din ce în ce mai mult această nouă și simplă metodă de plată, intră ca obiective principale pentru hackerii care au stăpânit furtul prin acest canal.

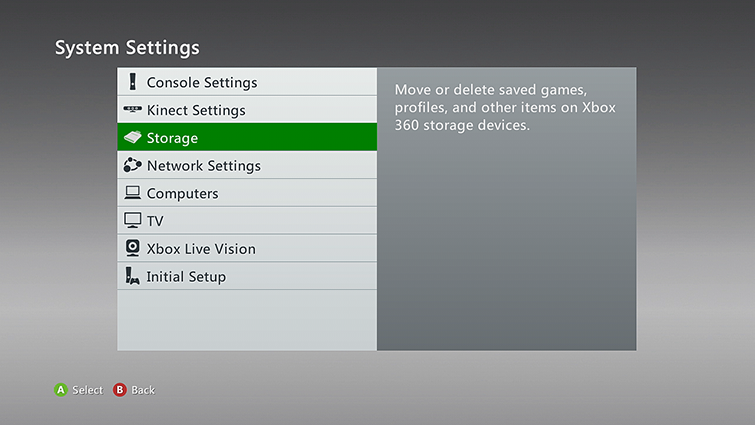

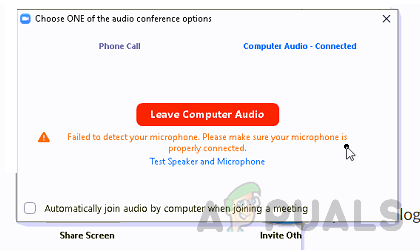

Cei doi cercetători au explicat în mod special că vulnerabilitățile de securitate din cititorii acestor metode de plată ar putea permite cuiva să manipuleze ce clienți sunt afișați pe ecranele de plată. Acest lucru ar putea permite unui hacker să manipuleze suma reală a tranzacției sau să permită mașinii să afișeze că plata nu a reușit prima dată, determinând o a doua plată care ar putea fi furată. Cei doi cercetători au susținut aceste afirmații studiind defectele de securitate ale cititorilor pentru patru companii de vârf din SUA și Europa: Square, PayPal, SumUp și iZettle.

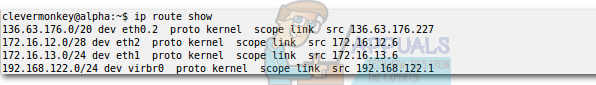

Dacă un comerciant nu se plimbă cu intenții rele în acest fel, o altă vulnerabilitate găsită în cititori ar putea permite unui atacator la distanță să fure și bani. Galloway și Yunusov au descoperit că modul în care cititorii foloseau Bluetooth pentru asociere nu era o metodă sigură, deoarece nu exista o notificare de conexiune sau introducerea / recuperarea parolei asociate. Aceasta înseamnă că orice atacator aleator din raza de acțiune poate reuși să intercepteze comunicarea conexiunii Bluetooth pe care dispozitivul o întreține cu o aplicație mobilă și serverul de plăți pentru a modifica suma tranzacției.

Este important de remarcat faptul că cei doi cercetători au explicat că exploatările la distanță ale acestei vulnerabilități nu au fost încă realizate și că, în ciuda acestor vulnerabilități masive, exploatările nu au luat încă impuls în general. Companiile responsabile de aceste metode de plată au fost notificate în aprilie și se pare că dintre cele patru, compania Square a luat în considerare rapid și a decis să întrerupă sprijinul pentru vulnerabilul său Miura M010 Reader.

Cercetătorii avertizează utilizatorii care aleg aceste carduri ieftine pentru plată că este posibil să nu fie pariuri sigure. Aceștia sfătuiesc ca utilizatorii să utilizeze cip și pin, cip și semnătură sau metode fără contact în locul glisării cu bandă magnetică. În plus, utilizatorii care se ocupă de vânzare trebuie să investească în tehnologie mai bună și mai sigură pentru a asigura fiabilitatea și securitatea afacerii lor.