DELL EMC UK

O vulnerabilitate la injecția XML External Entity (XEE) a fost descoperită în versiunea 6.4 până la 6.5 a Dell EMC Data Protection Advisor. Această vulnerabilitate se găsește în API-ul REST și ar putea permite unui atacator rău intenționat autentificat să compromită sistemele afectate citind fișierele serverului sau provocând un refuz de serviciu (blocare DoS prin definiții de tip document (DTD) elaborate cu rău intenție prin cererea XML).

Consilierul de protecție a datelor Dell EMC este conceput pentru a oferi o singură platformă pentru backup, recuperare și gestionare a datelor. Este conceput pentru a oferi analize și perspective unificate pentru mediile IT din corporațiile mari. Automatizează procesul odată manual și oferă o eficiență îmbunătățită și beneficii de costuri mai mici. Aplicația acceptă o gamă largă de tehnologii și software ca parte a bazei de date de backup și acționează ca instrumentul ideal pentru a se asigura că auditurile sunt respectate pentru protecție.

Această vulnerabilitate a primit eticheta CVE-2018-11048 , considerat a avea o severitate ridicată a riscului și, prin urmare, a atribuit un scor de bază CVSS 3.0 de 8,1. Vulnerabilitatea afectează versiunile 6.2, 6.3, 6.4 (înainte de patch-ul B180) și 6.5 (înainte de patch-ul B58) ale DELL EMC Data Protection Advisor. Se constată, de asemenea, că vulnerabilitatea afectează versiunile 2.0 și 2.1 ale Integrated Data Protection Appliance.

Dell cunoaște această vulnerabilitate, deoarece a lansat actualizări pentru produsul său pentru a atenua consecințele exploatării. Patch-urile B180 sau o versiune ulterioară conțin actualizările necesare pentru versiunea 6.4 a Dell EMC Data Protection Advisor și patch-urile B58 sau o versiune ulterioară conțin actualizările necesare în consecință pentru versiunea 6.5 a programului.

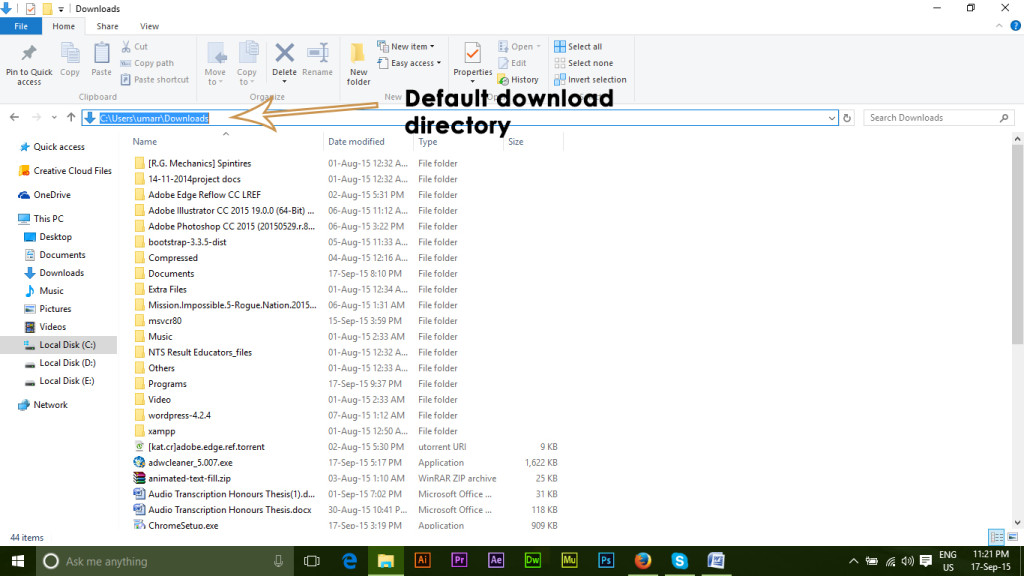

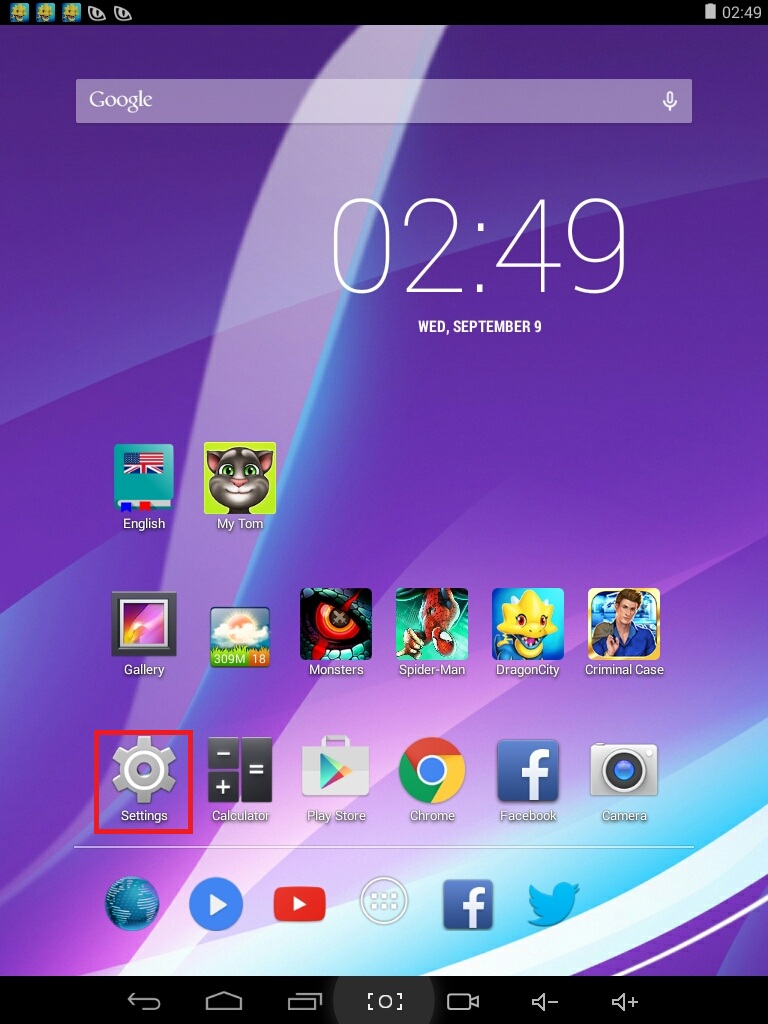

Clienții de asistență online Dell EMC pot înregistra cu ușurință Descarca patch-ul necesar de pe pagina web de asistență EMC. Deoarece această vulnerabilitate prezintă un risc ridicat de exploatare, datorită vulnerabilității sale de injecție XEE și a potențialului blocaj DoS, utilizatorii (în special administratorii întreprinderilor mari care utilizează platforma) sunt rugați să aplice patch-ul imediat pentru a evita compromiterea sistemului.

![[REPARARE] Eroare E105 a sistemului de pornire Xbox One](https://jf-balio.pt/img/how-tos/66/xbox-one-startup-system-error-e105.png)

![[FIX] Eroare 90002 în Final Fantasy XIV](https://jf-balio.pt/img/how-tos/93/error-90002-final-fantasy-xiv.png)