Aplicația Persoană internă a Microsoft + Agendă

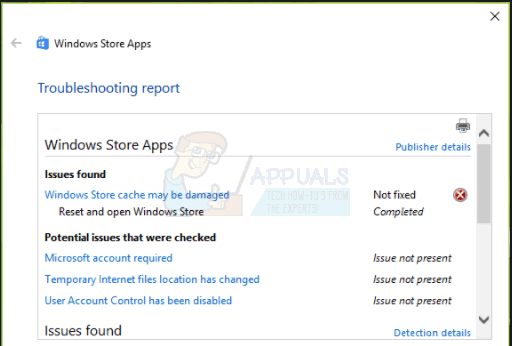

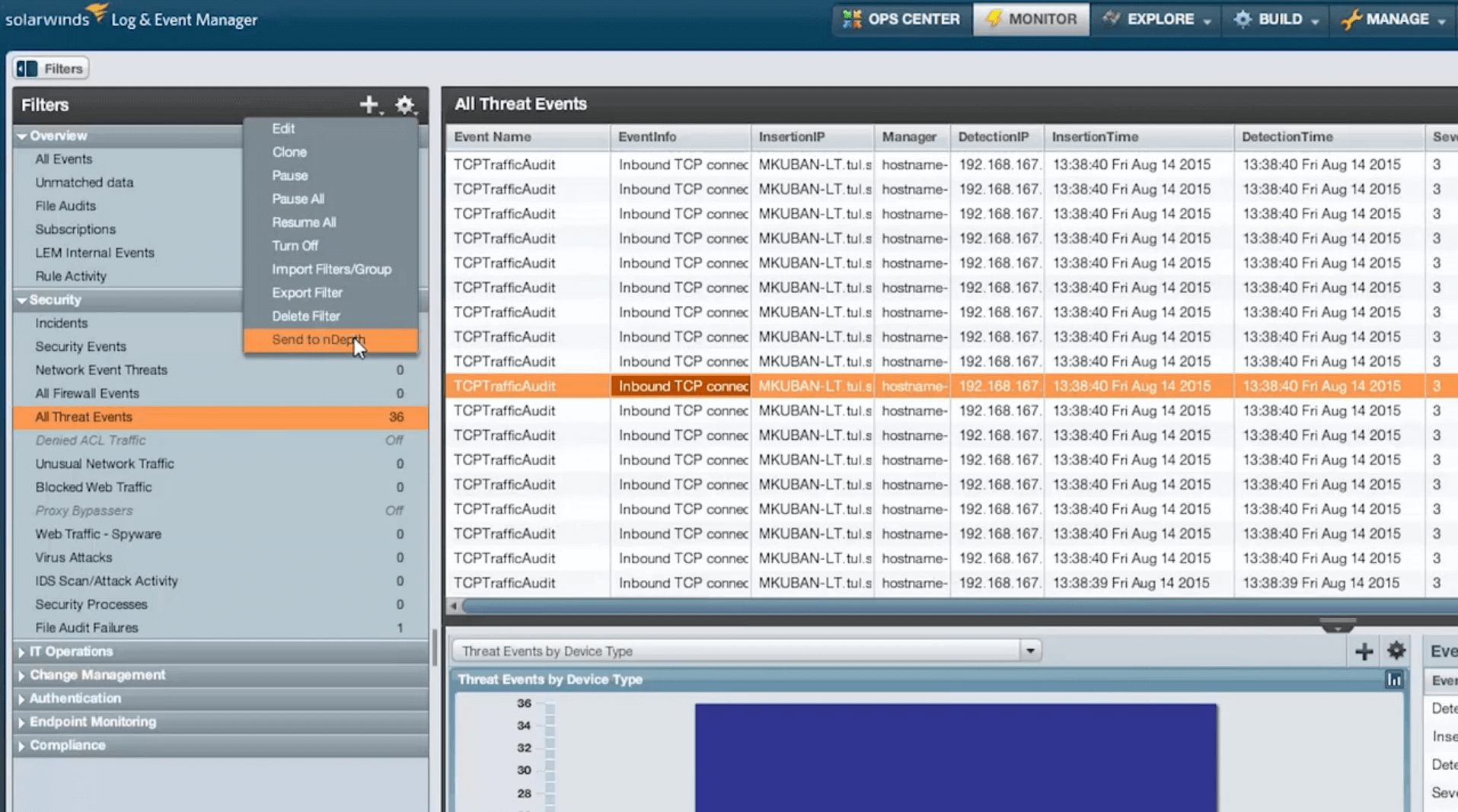

Microsoft are propria agendă de adrese centralizată care combină toate apelurile sociale, comunicațiile și conexiunile într-un singur loc sub umbrela aplicației sale People. O vulnerabilitate a refuzului de serviciu a fost găsită în versiunea Microsoft 10.1807.2131.0 de către Domnul pe 4adin septembrie 2018. Această vulnerabilitate a fost detectată și testată pe sistemul de operare Microsoft Windows 10.

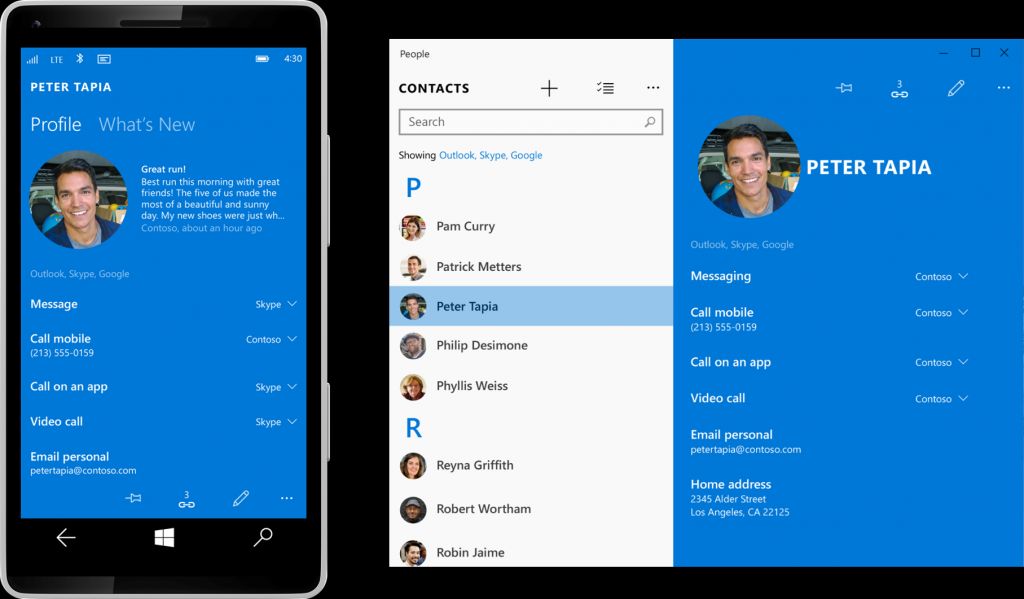

Aplicația Microsoft People de pe sistemele de operare desktop Windows 8 și 10 este în esență o platformă de gestionare a contactelor numită agendă de adrese. Acesta unește mai multe conturi de e-mail și contacte ale altor platforme într-un singur loc pentru un acces ușor cu un singur clic. Acesta încorporează conturile dvs. Apple, conturile Microsoft, conturile Xbox, conturile Google, Skype și multe altele, într-un singur loc, astfel încât să vă puteți conecta instantaneu la persoanele pe care doriți.

Aplicația inteligentă îmbină, de asemenea, contactele de pe diferite platforme pentru carduri de contact sănătoase care conțin toate informațiile pe care le aveți despre o anumită persoană. Aplicația vă permite să vă urmăriți e-mailurile și calendarele, conectându-le cu persoanele dvs. de interes.

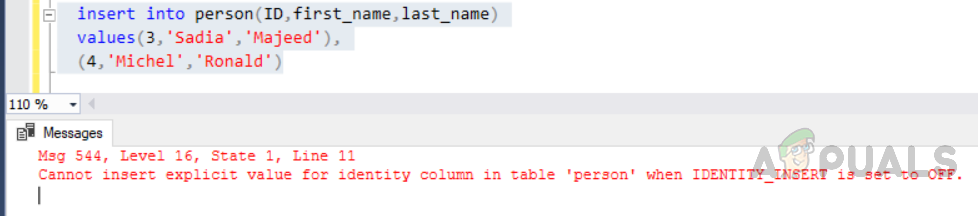

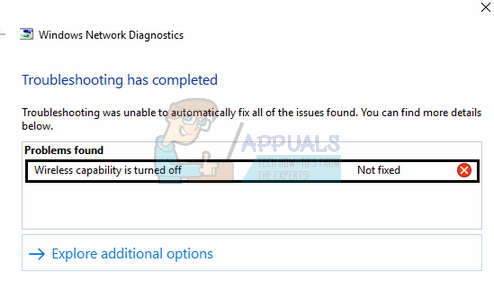

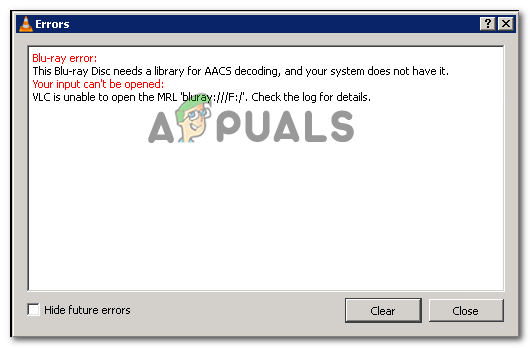

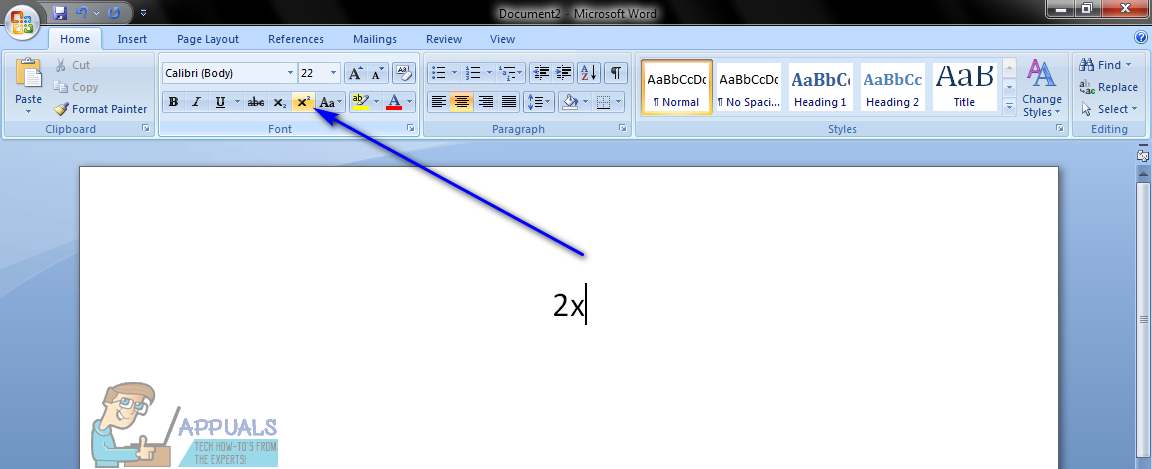

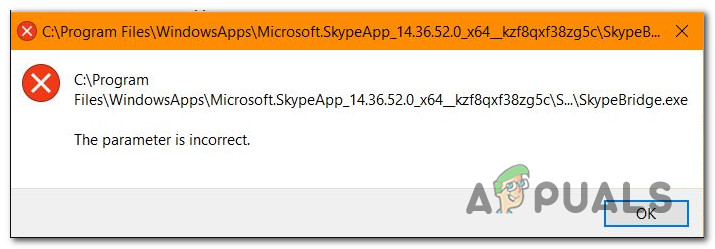

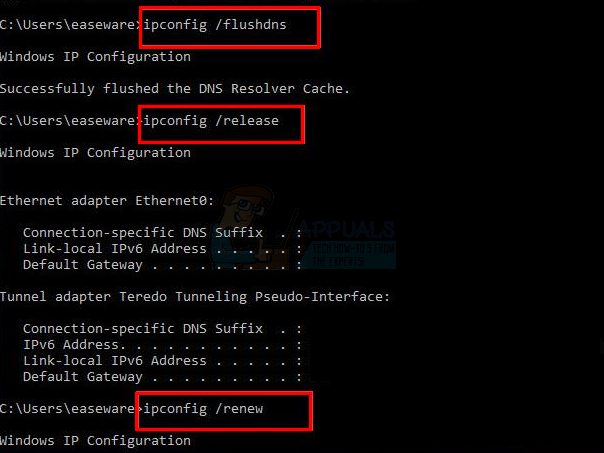

Refuzul refuzului de serviciu apare în această aplicație atunci când este rulat codul de exploatare python și un cod care provoacă blocarea este lipit în aplicație. Pentru a face acest lucru, trebuie să copiați conținutul fișierului text „poc.txt” care conține acest cod și să lansați aplicația People. În interiorul aplicației, faceți clic pe „contact nou (+)” și lipiți codul copiat în clipboard în câmpul de nume. Odată ce salvați acest contact, aplicația se blochează cu refuzul de serviciu.

O etichetă de identificare CVE nu a fost încă atribuită acestei vulnerabilități. Nu există informații dacă furnizorul a recunoscut încă această vulnerabilitate sau dacă Microsoft intenționează chiar să lanseze o actualizare pentru a atenua această vulnerabilitate. Având în vedere detaliile vulnerabilității, cred totuși că exploatarea se încadrează cel mai probabil în jurul valorii de 4 pe scara CVSS 3.0, compromitând doar disponibilitatea programului, făcându-l o preocupare mai mică, fără un mandat pentru o actualizare întreagă, pentru a remedia problema pe propria.

Etichete Microsoft